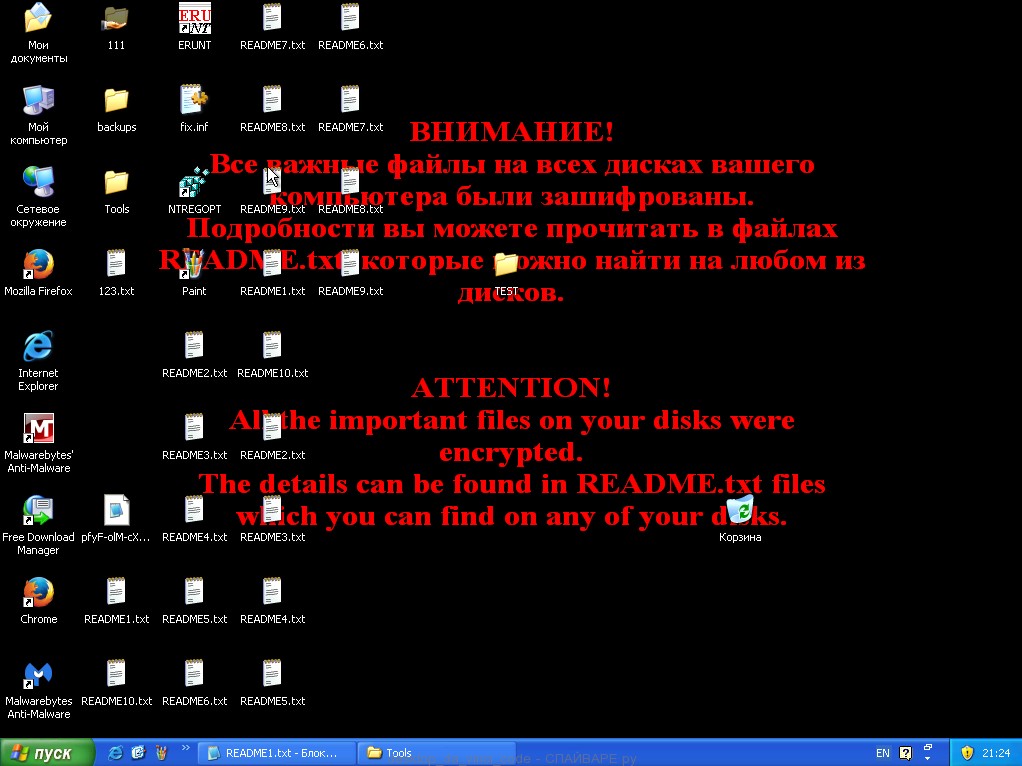

Da_vinci_code вирус — это вирус-шифровальщик, который зашифровывает файлы разнообразных типов (документы, картинки) на компьютере жертвы. После этого вируса, все знакомые файлы исчезают, в папках где хранились документы остаются только файлы со странными именами и расширением .da_vinci_code. Кроме этого на рабочем столе появляется сообщение подобное ниже приведённому:

Da_vinci_code вирус сочетает в себе черты разных обнаруженных ранее шифровальщиков. Как заявляют авторы вируса, в отличии от более ранних версий, которые использовали режим шифрования RSA-2048 с длиной ключа 2048 бит, da_vinci_code вирус использует ещё более стойкий режим шифрования, с большей длинной ключа.

При заражении компьютера вирусом-шифровальщиком da_vinci_code, эта вредоносная программа копирует своё тело в системную папку и добавляет запись в реестр Windows, обеспечивая себе автоматический запуск при каждом старте компьютера. После чего вирус приступает к зашифровке файлов. Каждому заражённому компьютеру .da_vinci_code шифровальщик присваивает уникальный ID, который жертва должна выслать авторам вируса для того чтобы получить свой собственный ключ расшифровки. При этом жертва должна заплатить за расшифровку .da_vinci_code файлов значительную сумму.

Как da_vinci_code вирус-шифровальщик проникает на компьютер ?

Что такое вирус-шифровальщик da_vinci_code ?

Мой компьютер заражён вирусом-шифровальщиком da_vinci_code ?

Как расшифровать файлы зашифрованные вирусом-шифровальщиком da_vinci_code ?

Как удалить вирус-шифровальщик da_vinci_code ?

Как восстановить файлы зашифрованные вирусом-шифровальщиком da_vinci_code ?

Как предотвратить заражение компьютера вирусом-шифровальщиком da_vinci_code ?

Как da_vinci_code вирус-шифровальщик проникает на компьютер

Da_vinci_code вирус распространяется посредством электронной почты. Письмо содержит вложенный заражённый документ или архив. Такие письма рассылаются по огромной базе адресов электронной почты. Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д. В любом случае, результатом открытия прикреплённого файла будет заражение компьютера da_vinci_code вирусом-шифровальщиком.

Что такое вирус-шифровальщик da_vinci_code

Вирус-шифровальщик da_vinci_code — это продолжение семьи шифраторов, в которую большое количество других подобных вредоносных программ. Эта вредоносная программа поражает все современные версии операционных систем Windows, включая Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Этот вирус использует режим шифрования более стойкий чем RSA-2048 с длиной ключа 2048 бит, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик da_vinci_code использует системный каталог C:\Documents and Settings\All Users\Application Data для хранения собственных файлов. В папке Windows создаётся файл csrss.exe, который является копией исполняемого файла вируса. Затем шифровальщик создаёт запись в реестре Windows: в разделе HKCU\Software\Microsoft\Windows\CurrentVersion\Run, ключ с именем Client Server Runtime Subsystem. Таким образом, эта вредоносная программа обеспечивает себе автоматический запуск при каждом включении компьютера.

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Вирус-шифровальщик da_vinci_code использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Эта версия вируса шифрует огромное колличество разных видов файлов, включая такие распространенные как:

.3dm, .3ds, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .wav, .wbc, .wbd, .wbk, .wbm, .wbmp, .wbz, .wcf, .wdb, .wdp, .webdoc, .webp, .wgz, .wire, .wm, .wma, .wmd, .wmf, .wmv, .wn, .wot, .wp, .wp4, .wp5, .wp6, .wp7, .wpa, .wpb, .wpd, .wpe, .wpg, .wpl, .wps, .wpt, .wpw, .wri, .ws, .wsc, .wsd, .wsh, .x, .x3d, .x3f, .xar, .xbdoc, .xbplate, .xdb, .xdl, .xld, .xlgc, .xll, .xls, .xlsm, .xlsx, .xmind, .xml, .xmmap, .xpm, .xwp, .xx, .xy3, .xyp, .xyw, .y, .yal, .ybk, .yml, .ysp, .z, .z3d, .zabw, .zdb, .zdc, .zi, .zif, .zip, .zw

Сразу после того как файл зашифрован он получает новое имя и расширение .da_vinci_code. После чего вирус создаёт на всех дисках и Рабочем столе текстовые документы с именам README.txt, README1.txt, README2.txt…, которые содержат инструкцию по расшифровке зашифрованных файлов.

Вирус-шифровальщик da_vinci_code активно использует тактику запугивания, показывая на рабочем столе предупреждение. Пытаясь таким образом заставить жертву не раздумывая выслать ID компьютера на адрес электронной почты автора вируса для попытки вернуть свои файлы.

Мой компьютер заражён вирусом-шифровальщиком da_vinci_code ?

Определить заражён компьютер или нет вирусом-шифровальщиком da_vinci_code довольно легко. Если вместо ваших персональных файлов появились файлы со странными именами и расширением da_vinci_code, то ваш компьютер заражён. Кроме этого признаком заражения является наличие файла с именем README в ваших каталогах. Этот файл будет содержать инструкцию по расшифровке da_vinci_code файлов. Пример содержимого такого файла приведён ниже.

Ваши файлы были зашифрованы.

Чтобы расшифровать их, Вам необходимо отправить код:

{ID компьютера}

на электронный адрес VladimirScherbinin1991@gmail.com .

Далее вы получите все необходимые инструкции.

Попытки расшифровать самостоятельно не приведут ни к чему, кроме безвозвратной потери информации.

Если вы всё же хотите попытаться, то предварительно сделайте резервные копии файлов, иначе в случае

их изменения расшифровка станет невозможной ни при каких условиях.

Если вы не получили ответа по вышеуказанному адресу в течение 48 часов (и только в этом случае!),

воспользуйтесь формой обратной связи. Это можно сделать двумя способами:

1) Скачайте и установите Tor Browser по ссылке: https://www.torproject.org/download/download-easy.html.en

В адресной строке Tor Browser-а введите адрес:

http://cryptsen7fo43rr6.onion/

и нажмите Enter. Загрузится страница с формой обратной связи.

2) В любом браузере перейдите по одному из адресов:

http://cryptsen7fo43rr6.onion.to/

http://cryptsen7fo43rr6.onion.cab/All the important files on your computer were encrypted.

To decrypt the files you should send the following code:

{ID компьютера}

to e-mail address VladimirScherbinin1991@gmail.com .

Then you will receive all necessary instructions.

All the attempts of decryption by yourself will result only in irrevocable loss of your data.

If you still want to try to decrypt them by yourself please make a backup at first because

the decryption will become impossible in case of any changes inside the files.

If you did not receive the answer from the aforecited email for more than 48 hours (and only in this case!),

use the feedback form. You can do it by two ways:

1) Download Tor Browser from here:

https://www.torproject.org/download/download-easy.html.en

Install it and type the following address into the address bar:

http://cryptsen7fo43rr6.onion/

Press Enter and then the page with feedback form will be loaded.

2) Go to the one of the following addresses in any browser:

http://cryptsen7fo43rr6.onion.to/

http://cryptsen7fo43rr6.onion.cab/

Как расшифровать файлы зашифрованные вирусом-шифровальщиком da_vinci_code ?

На текущий момент нет доступного расшифровщика .da_vinci_code файлов. Вирус-шифровальщик неоднократно сообщает жертве, что используется сильный алгоритм шифрования. Что значит без личного ключа расшифровать файлы практически невозможно. Использовать метод подбора ключа так же не выход, из-за большой длины ключа. Поэтому, к сожалению, только оплата авторам вируса всей запрошенной суммы — единственный способ попытаться получить ключ расшифровки.

Нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Как удалить вирус-шифровальщик da_vinci_code ?

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

Kaspersky Virus Removal Tool (KVRT) и Malwarebytes Anti-malware (MBAM) могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

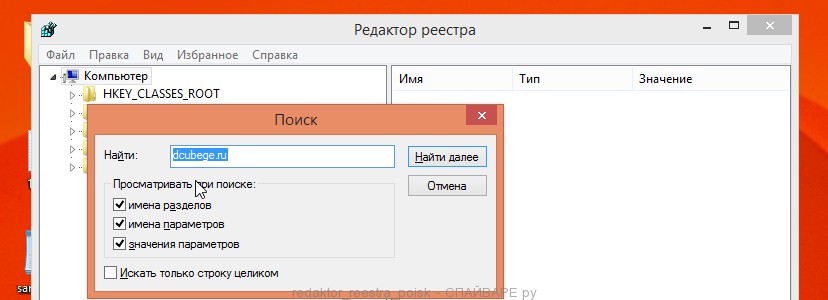

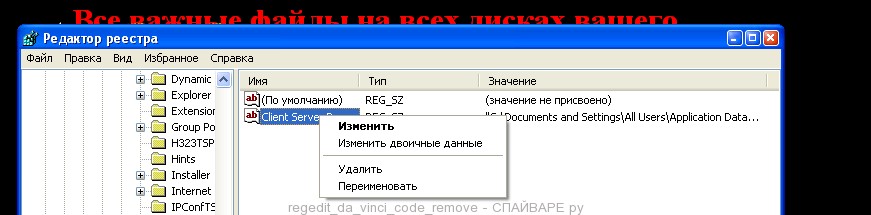

Редактор реестра

Нажмите на клавиатуре клавиши Windows и R (русская К) одновременно. Откроется небольшое окошко с заголовком Выполнить в котором введите:

regedit

Нажмите Enter.

Запуститься редактор реестра. Откройте меню Правка, а в нём кликните по пункту Найти. Введите:

Client Server Runtime Subsystem

Нажмите Enter.

Удалите этот параметр, кликнув по нему правой клавишей и выбрав Удалить как показано на рисунке ниже. Будьте очень внимательны!

Закройте Редактор реестра.

Перезагрузите компьютер. Откройте каталог C:\Documents and Settings\All Users\Application Data\Windows\ и удалите файл csrss.exe.

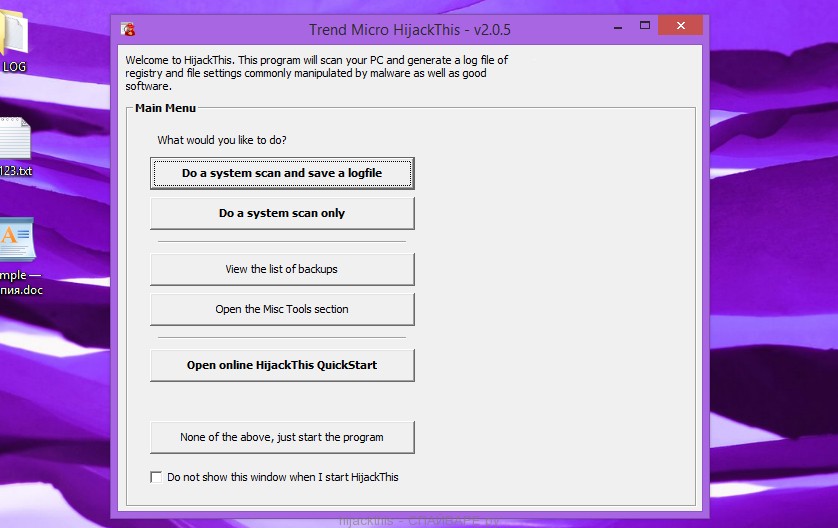

HijackThis

Скачайте программу HijackThis кликнув по следующей ссылке.

Скачано 92361 раз(а)

Версия: 2.0.5

Автор: OpenSource

Категория: Безопасность

Дата обновления: 3 декабря, 2015

После окончания загрузки программы, запустите её. Откроется главное меню как показано на рисунке ниже.

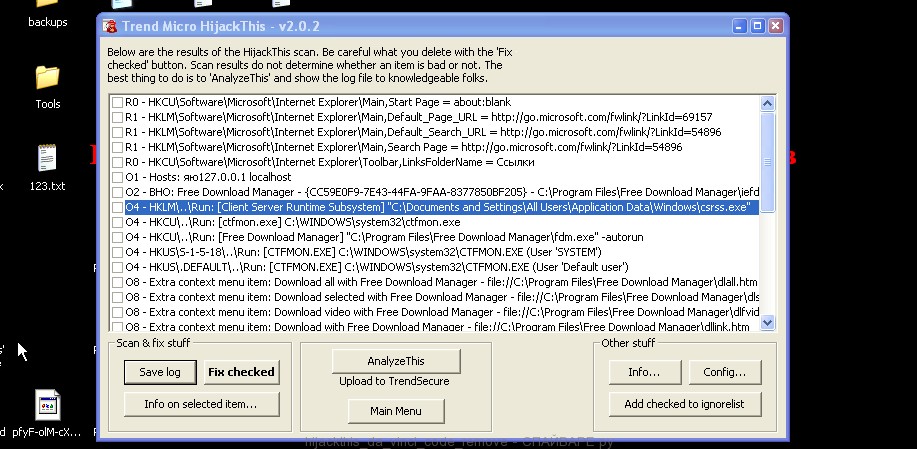

Для начала сканирования кликните на кнопку Do a system scan only. Внимательно просмотрите результаты сканирования. Поставьте галочки напротив строк, аналогичных следующим:

O4 - HKCU\..\Run: [Client Server Runtime Subsystem] "C:\Documents and Settings\All Users\Application Data\Windows\csrss.exe" O4 - HKLM\..\Run: [Client Server Runtime Subsystem] "C:\Documents and Settings\All Users\Application Data\Windows\csrss.exe"

Пример выделения строк требующих удаления приведён ниже.

Кликните по кнопке Fix checked. Подтвердите свои действия, кликнув по кнопке YES (Да). Закройте программу.

Перезагрузите компьютер. Откройте каталог C:\Documents and Settings\All Users\Application Data\Windows\ и удалите файл csrss.exe.

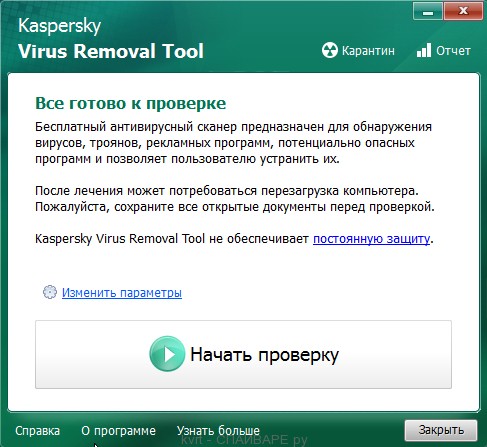

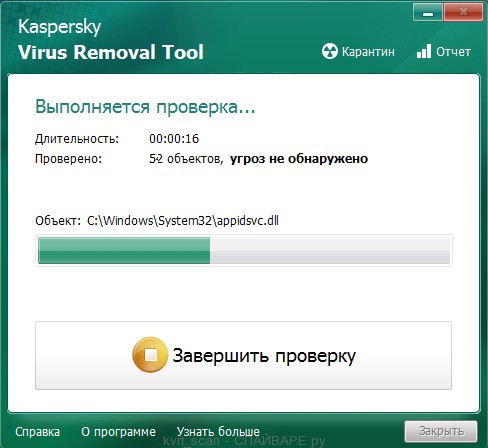

KVRT

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

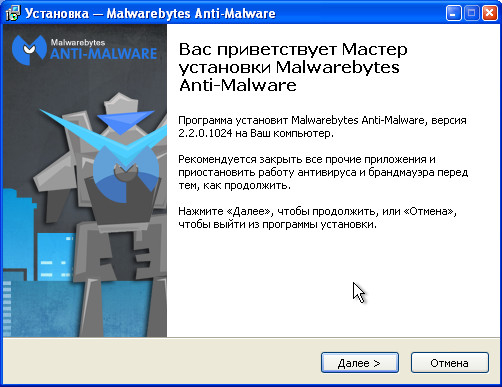

MBAM

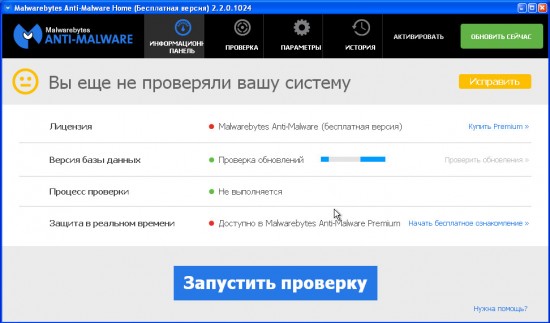

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

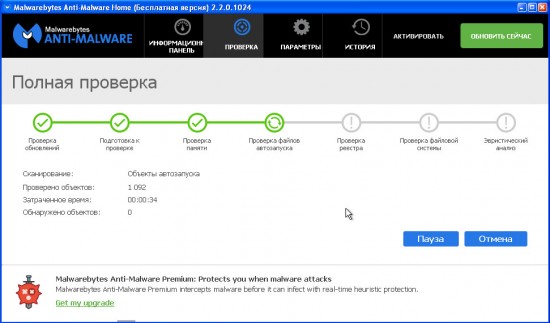

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

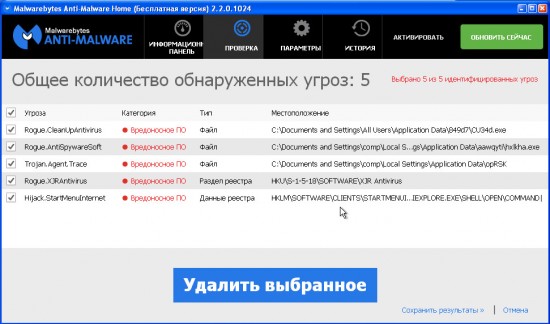

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как восстановить файлы зашифрованные вирусом-шифровальщиком da_vinci_code ?

В некоторых случая можно восстановить файлы зашифрованные вирусом-шифровальщиком da_vinci_code. Попробуйте оба метода.

Восстановить зашифрованные файлы используя ShadowExplorer

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

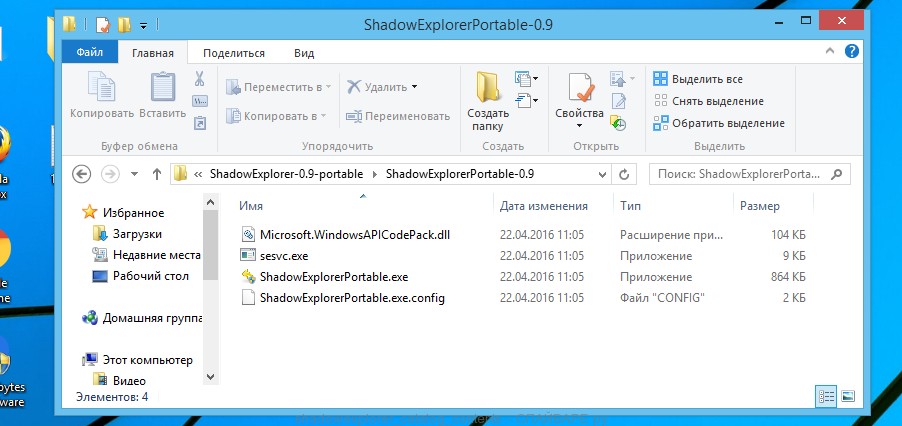

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

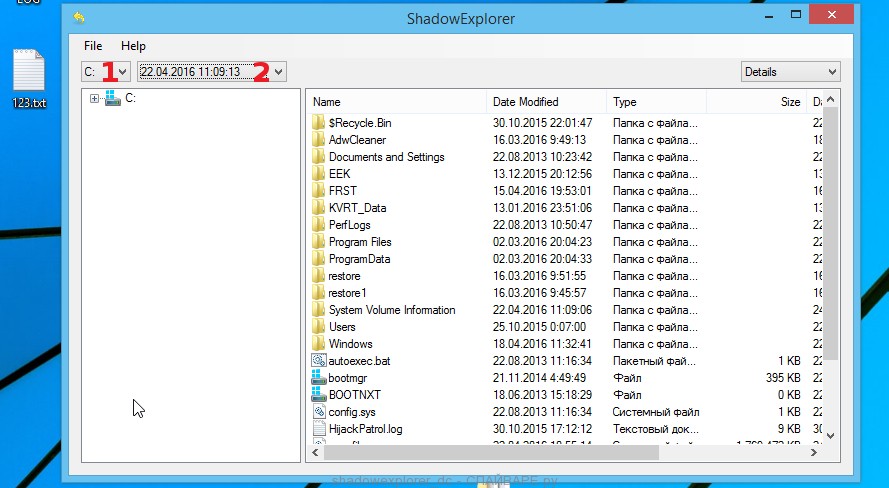

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

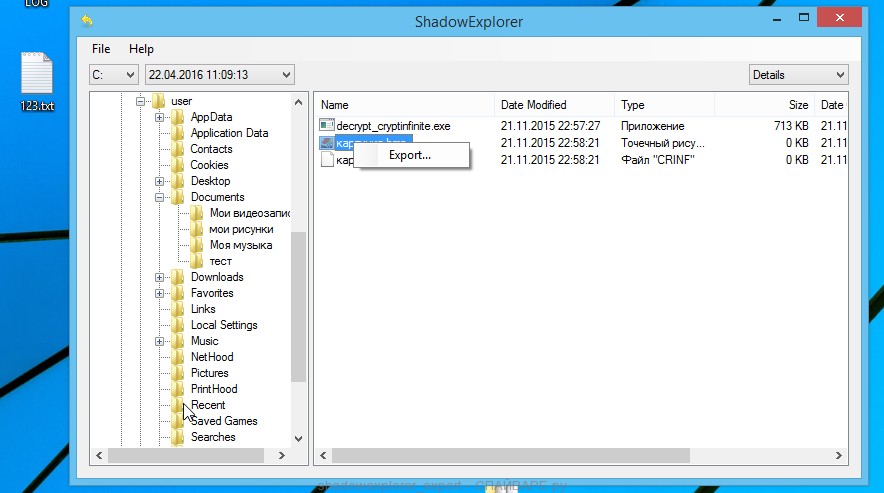

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

Восстановить зашифрованные файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

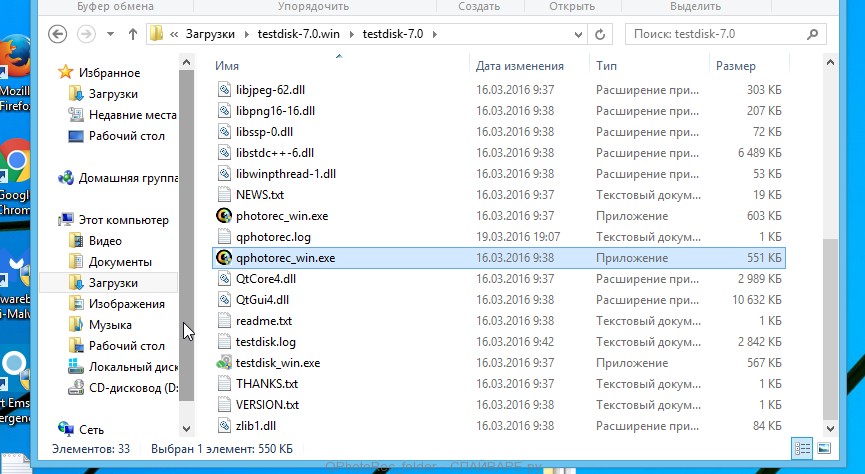

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

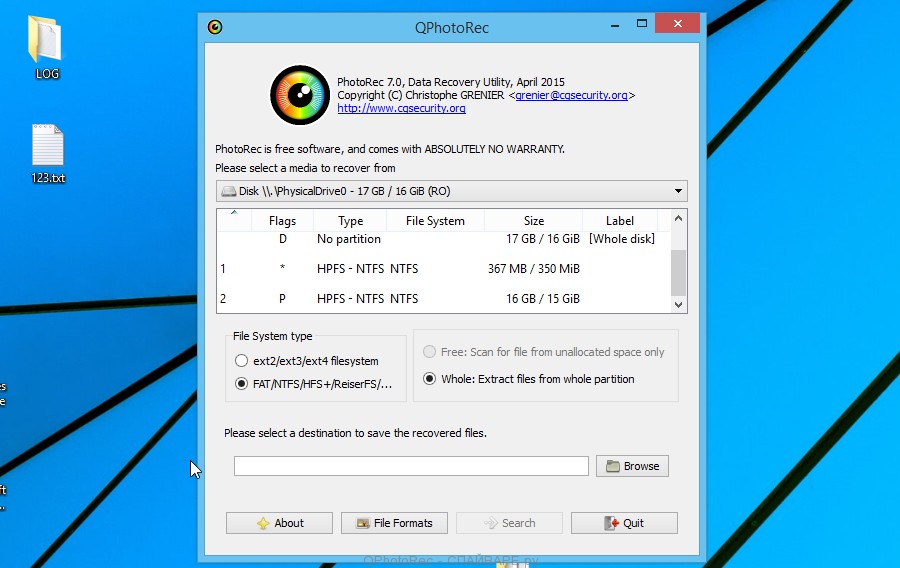

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

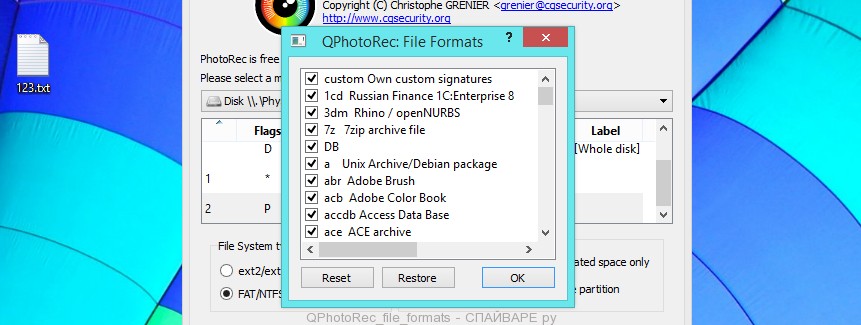

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

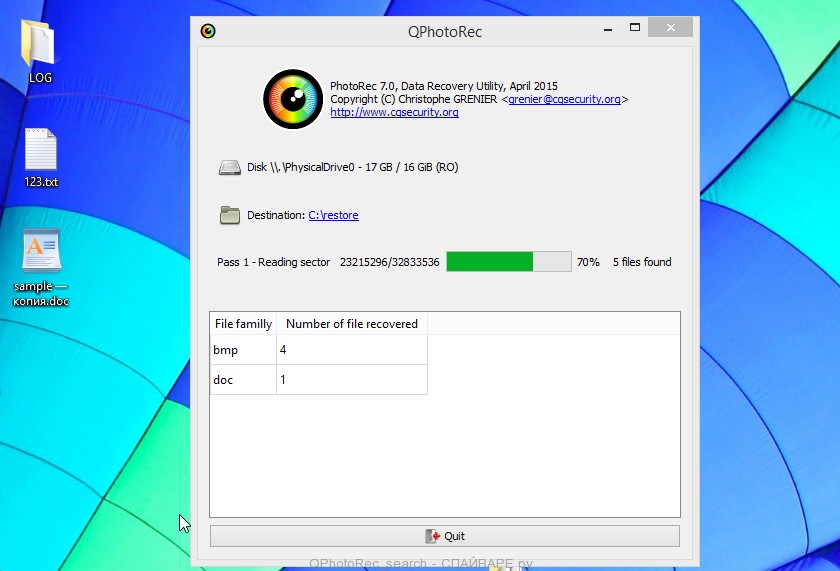

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

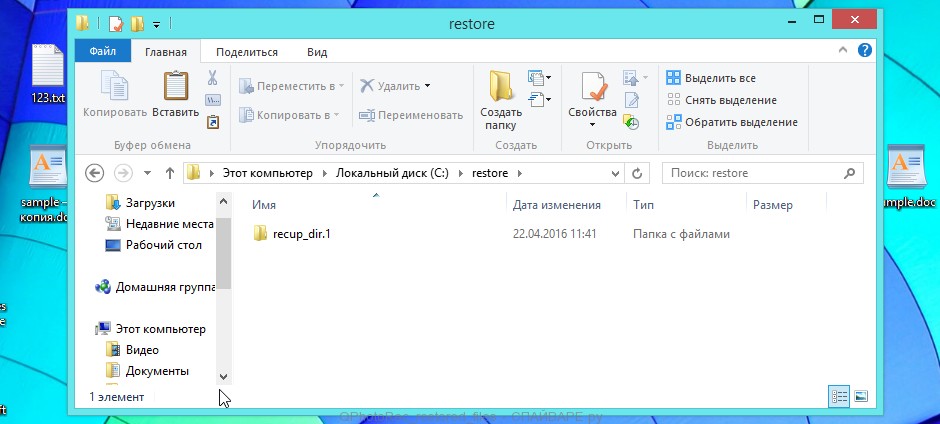

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Как предотвратить заражение компьютера вирусом-шифровальщиком da_vinci_code ?

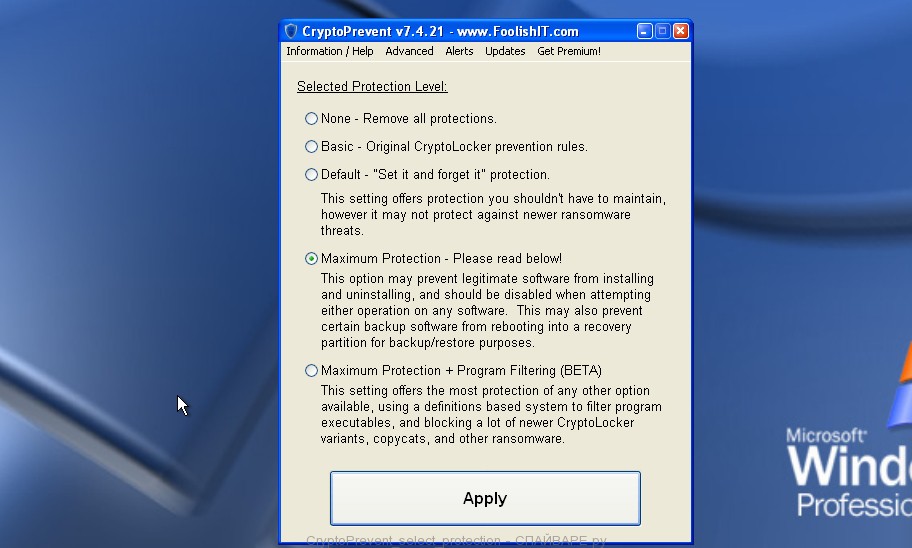

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Более того, существуют и специализированные защитные программы. Например это CryptoPrevent.

Скачайте CryptoPrevent и запустите. Следуйте указаниям мастера установки. Когда инсталлирование программы завершиться, вам будет показано окно выбора уровня защиты, как показано на следующем примере.

Нажмите кнопку Apply для активации защиты. Подробнее о программе CryptoPrevent и как её использовать, вы можете узнать в этом обзоре, ссылка на который приведена ниже.

CryptoPrevent — Описание, Отзывы, Инструкция

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от da_vinci_code вируса-шифровальщика. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Спасибо за информацию. Вирус удалил, часть файлов восстановил с помощью QPhotoRec.

QPhotoRec помогло?

Азамат, QPhotoRec — это не дешифровщик, это программа позволяющая восстанавливать данные. Поэтому, с её помощью можно попытаться восстановить и файлы, которые оказались зашифрованы вирусом da_vinci_code.

Валерий, спасибо за инфу. На работе один комп вирус поразил, а второй успели спасти найдя вирус и отрубив его.

У меня на работе один комп подхватил. В канцелярии девушка скачала атач и открыла. Благо бэкапы были, плюс у неё доков важных на компе практически не было. Что-то конечно потеряли, но терпимо. Что-то восстановил. У знакомого тоже эта хрень шифрующая da_vinci_code проскакивала. Вроде не сильно пострадал.

Валерий, спасибо за ссылку на CryptoPrevent, прога простая, а нужная. Поставил её на максимальных настройках, потестил, вроде делает свою работу хорошо. Надеюсь теперь код да винчи к нам не проползёт.

Валерий? я прогнал винт с R-studio. Восстановил очень мало нужного, QPhotoRec работает также как и рстудио?

Я не знаком с разработчиками обоих программ, возможно алгоритмы поиска информации частично совпадают. Единственно, что точно известно — обе программы выполняют одну задачу.

Добрый день! Как быть, если после начала востанавления выходит текст «File to create file! Please choose anoher destination»

Валерий, почему на своем ноутбуке мне не удалось воспользоваться Вашей инструкцией? Я, конечно, еще тот «чайник», но может быть подскажете как мне самостоятельно удалить вирус. Спасибо за любой ответ

Инесса, программа QPhotoRec сообщает, что на диске, куда вы пытаетесь сохранить восстановленные файлы, нет места, или это место защищено от записи. Просто попробуйте использовать другой диск или папку.

Елена, создайте тему на нашем форуме в разделе » Помощь в удалении вирусов, троянов, рекламы и других зловредов». Подробно рассмотрим процесс удаления da_vinci_code вируса.

Как разшифровка код давинчи срочна нужна помоч

Здравствуйте Валерий, подскажите способен ли этот вирус проникать с зараженного компьютера(после зашифровки всех файлов) на флеш карту или переносной жесткий диск при подключении того или другого к зараженному компьютеру?

Валерий так же хотел задать вопрос :изначально мы удаляем вирус из системы, и только после этого начинаем процесс восстановления файлов?

Viktor 1994, исходная версия da_vinci_code вируса просто шифрует все, то есть все файлы по шаблону на всех доступных устройствах. При этом каким-либо образом флешки или внешние носители не заражаются, то есть на них не создается autorun.inf для автоматического запуска на других компьютерах.

Лучше сначала проверить компьютер на вирус и удалить его из автозагрузки, а потом приступить к восстановлению da_vinci_code файлов.

Валерий спасибо за информацию

Всем привет! схватил это г..о код да винчи 6 го на работе. следуя последовательно-все удалил и восстановил. сначала удалил код, потом восстановил. 1 й прогой ShadowExplorer. а было очень много информации+ личных данных. CryptoPrevent пока не ставил. попробую поставить.

Здравствуйте! а у меня в реестре ничего не находит, а файл csrss.exe у меня всего один С:/windows/sistem32, но он был последний раз изменен в 2009г. Это он? есть вероятность, что антивирус уже удалил нужный файл. А 1С расшифровать получится?

Здравствуйте, Елена.

Файл да винчи код вируса находится в папке C:\Documents and Settings\All Users\Application Data, то что нашли вы — это системный файл, удалять его не нужно. Для проверки на наличие вируса просто проверьте компьютер программами Kaspersky Virus Removal Tool или Malwarebytes Anti-malware.

По-поводу восстановления зашифрованной вирусом da_vinci_code базы 1C. Бесплатного дешифратора на настоящий момент нет. Попробуйте восстановить эту базу. Используйте программы ShadowExplorer или PhotoRec. Кому то помогает первая, кому-то вторая.

Понимаете, я сама попробовала и у меня как-то не получается. я бы уже и купила дешифратор, если бы помог. Я не могу найти специалиста, который бы помог. Может посоветуете куда обратиться?

Добрый день, Валерий! Можно ли зараженный жесткий воткнуть в другой комп как флэшку и попробовать с помощью программ ShadowExplorer или PhotoRec восстановить инфу?

Я почему то в папке C:\Documents and Settings\All Users\Application Data вируса не нашел. Где он может быть? а в All Users\Application Data в доступе отказано почему то. а так лечил касперским и нодом32. и восстановил ShadowExplorer. Кто знает как еще можно посмотреть эту заразу и удалить на 100%?

Елена, обратитесь в любую местную компанию, которая оказывает услуги по установке ПО, удалению вирусов и тд. Объясните им свою проблему.

Серж, да можно.

Сергей, если вручную вирус не нашли, то просканируйте программой Malwarebytes Anti-malware, Она находит и удаляет da_vinci_code вирус без проблем.

ок, спасибо, попробую сканировать

Тоже сегодня поймала его. Уже всё облазила и ничего не получилось. Сейчас пытаю PhotoRec’ом восстановить(вроде процесс идет). Где то вычитала что эта зараза после шифрования сама удаляется, поэтому его нигде и нет(сама искала и не нашла).

Спасибо! попробую!

Купили дешифратор(0.3биткоина, примерно 14т.р.), всё довольно быстро расшифровалось, вопрос — поможет ли мой дешифратор другим пострадавшим?

Охотник, выложите дешифратор файлов da_vinci_code, который вы получили на каком либо фри хостинге. А ссылку скиньте сюда.

Охотник, здравствуйте. Скажите ваш дешифратор помог кому-то?

Сделал все как в статье. Удалили с реестра, и с папки C:\Documents and Settings\All Users\Application Data\Windows

Поверял несколько раз, пусто. Запускал Каспера и Нод. Ничего не находят. На ночь поставил закачку фильма. Утром при попытке открыть «недопустимое значение для реестра». На секунду при первой попытке открыть файл мигнуло его закодированное название, больше его не вижу, название остается правильное, но файл не открывает.

Что еще предпринять ума не приложу.

В прошлом году другого шифровальщика каспер нашел и почистил, а эту версию не может убрать. А может не находит, потому что я удалил? Но тогда как после удаления продолжает кодировать?

Здравствуйте. Сегодня тоже словила чертов вирус. Вопрос актуален, дешифратор Охотника помог кому-нибудь?

И еще- стоит ли такое пробовать: сделать откат системы, на момент, когда еще все было в порядке. Как думаете, есть возможность таким образом восстановить файлы?

Вирус, как я поняла, удалился сам. Пока не пробовала восстанавливаться через ShadowExplorer

Владислав, вероятно вирус da_vinci_code уже находился в памяти компьютера и творил свои злые дела. Был зашифрован только один файл ?

Ангелина, Охотник так и не выложил его. Более того, на этот дешифратор можете особо не надеяться, так как для расшифровки da_vinci_code файлов нужен ещё личный ключ, или пароль. А он у всех разный.

Откат системы восстанавливает системные файлы, ваши личные всё равно останутся зашифрованными. Поэтому, как и рекомендовано в статье, для восстановления da_vinci_code файлов попробуйте сначала ShadowExplorer, а потом PhotoRec. Так же не забывайте про резервные копии, или копии файлов, которые могут быть на других компьютерах и устройствах.

Я сегодня словил этот чертов вирус da_vinci_code — все накрылос , а прилетел он в аккурат после письма с налоговой, т.е. сначала пришло нормальное письмо с налоговой и ту же в след почти такое же письмо но с вирусом пока я понял что случилось было поздно . так что попал я кажется . Пока ничего не помогает.

Yakhya, даже если оба варианта восстановления da_vinci_code в вашем случае не помогли, не удаляйте зашифрованные файлы! Думаю со временем всё же будет разработан дешифратор и вы восстановите свои файлы.

Валерий ! есть у меня подозрение что нет с да винчи никакой уникальности, отправлял с разных компов образцы файлов, все расшифровали , просили только сами файлы

Полагаю что дешифровальщик никогда не сделают. Мнение мое вот на чем основано: методы защиты информации прогрессируют так же быстро как и методы её воровства. И файлы зашифрованы штатными средствами и методами ОС. Злодей мог использовать установленный на компьютере архиватор )) и не изобретать велосипед вообще. Каждый файл зашифровать быстрой архивацией без сжатия но с наложением ключа. Моё мнение — ребята молодцы. Это борьба с невежеством пользователя. (Почему я это пишу — наш сотрудник тоже хапанул давинчи… Похоже будут платить.) я открывал вложение внимательно смотрел. Там код яваскрипт. Если пользователь несмышлен и не может отличить заразу-письмо от нормального. То получает предложение расстаться с нажитым или заплатить. До тех пор пока за воровство у нас в стране не будут рубить руки — это будет процветать .

Обращение к разработчикам давинчи : браво! Молодцы! Имеете всех принародно…

Обращение к потенциальным(хотя если это читаете то к слово «потенциальным» похоже можно не читать) жертвам : учите матчасть и постоянное внимание.

—————— Это код скрипта во вложении для вируса давинчи который мы словили

{script cuted}

Алекс, вероятнее всего сам зашифрованный файл содержит ИД пользователя.

Почему их еще не наказали ? Это же стать.

Валерий а если я перейду по ссылке cryptsen7fo43rr6.onion.to и отправлю ID компа это может привести к большим проблемам? ну уж очень интересно сколько стоит расшифровка. Да и часть потерянных фаилов очень важна.

потому что крыша вероятно есть , раз в москве несколько контор официально расшифровкой занимаются

ну а касперыши раз отказались сами расшифровывать или договариваться с теми кто расшифрует , потеряли покупателей как минимум на три десятка лицензий на продление

Анна, при переходе по ссылке никаких проблем не произойдет. Тем более вы можете использовать анонимный браузер Тор. Только в качестве адреса электронной почты используйте не свой личный или рабочий, а новый — специально зарегистрированный.

Причиной того, что ещё никого за пятую точку не взяли:

1. сложность привлечения к ответственности

2. отсутствие заявлений от граждан по причине, смотри пункт 1.

Добрый день!Удаляю файл csrss,а он снова появляется.Как быть?!

Если зашифрована база 1с? Её интересно можно расшифровать?

Кристина, очень похоже на то, что какой-то троян или другой вирус, после удаления файла csrss — основного файла da_vinci_code вируса, снова заражает ваш компьютер. Если KVRT и MBAM ничего не находят и проблема остается, то лучший вариант — обратится на наш форум — http://www.spyware-ru.com/forums/forum/lechim-kompyutery/udalenie-virusov-troyanov-spajvare/

Юля, чтобы расшифровать базу 1C зашифрованную вирусом da_vinci_code нужен личный ключ, а его можно получить только от авторов вируса, заплатив выкуп.

Бесплатно вернуть ваши данные можно только попытавшись использовать программы ShadowExplorer и PhotoRec. Некоторым пользователям помогла первая программа, кому-то вторая.