Что такое Ygkz вирус?

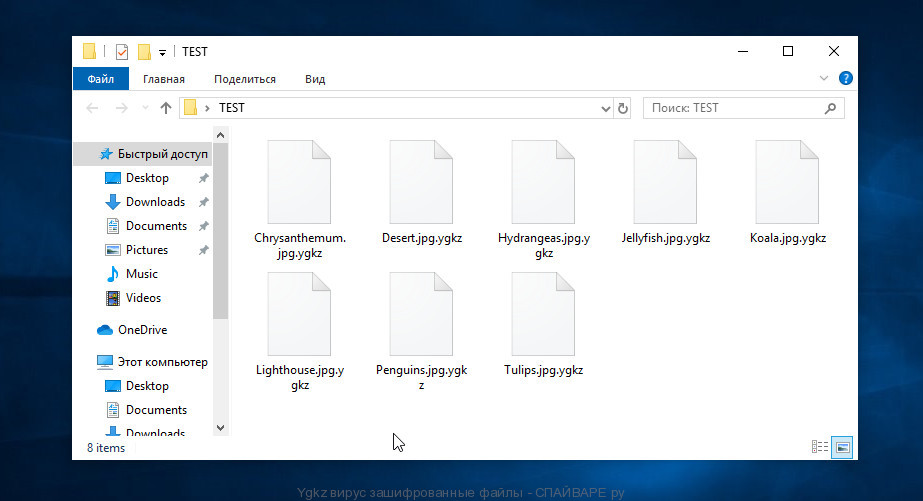

Согласно экспертам по борьбе с вредоносным ПО, Ygkz — это вредоносная программа, созданная для шифрования файлов. Поэтому это вредоносное ПО является ещё одним представителем большой группы вирусов шифровальщиков. Вредоносное ПО этого типа разработано чтобы зашифровывать данные, то есть делать содержимое файлов недоступным, после чего требовать выкуп за расшифровку файлов (дешифровщик, ключ, …). Ygkz вирус зашифровывает файлы, после чего переименовывает их, добавляя расширение .ygkz к их имени. Для примера, файл назывался «фото.jpg», после зашифровки станет «фото.jpg.ygkz», файл с именем «документ.doc» станет «документ.doc.ygkz» и так далее. Когда процесс шифрования завершится, вирус создает файл «_readme.txt», в котором находится сообщение от создателей этого вредоносного ПО.

Ygkz вирус — зашифрованные файлы

Быстрые ссылки:

- Что такое Ygkz вирус?

- Как удалить Ygkz вирус

- Как расшифровать .ygkz файлы

- Как восстановить файлы зашифрованные вирусом Ygkz

Ygkz вирус относится к группе вирусов-шифровальщиков STOP (DJVU). Этот вирус способен поражать практически все современные версии операционных систем семейства Windows, включая Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Для шифрования файлов жертвы используется гибридный режим шифрования и длинный RSA ключ. Этоо практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Ygkz вирус распространяется разными методами, но основной — это торренты и файл-обменные сайты. Злоумышленники маскируют этот вирус, они выдают его за взломанные платные программы и игры, генераторы ключей и активаторы операционной системы Windows. Файл содержащие вирус представляют собой архив, в котором находятся ещё один архив и небольшой текстовой файл. Этот файл сообщает что нужная пользователю программа находится в архиве, для открытия которого нужен пароль. Необходимый пароль так же добавлен в этот файл. Авторы вируса сообщают, что пользователю нужно отключить свой антивирус, чтобы установить эту программу. То есть, для заражения компьютера не нужны трояны, пользователь сам заражает свой компьютер вирусом-шифровальщиком.

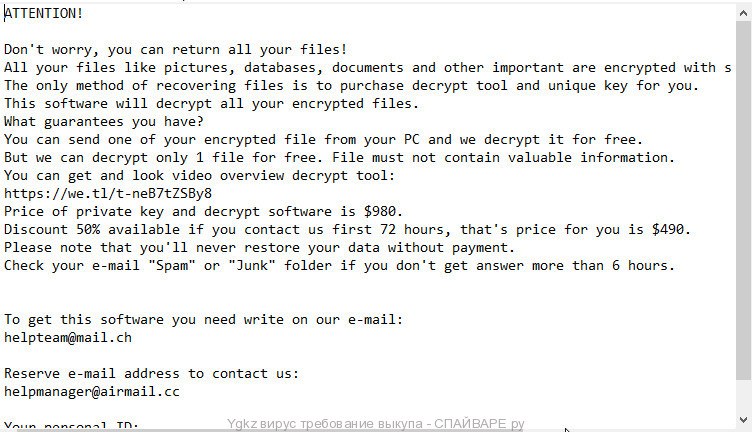

Ygkz вирус — требование выкупа

При первом своем запуске, Ygkz создает новый каталог в системном каталоге Windows и копирует себя в него. Чтобы запускаться автоматически при каждом запуске ОС, шифровальщик создает запись в системном разделе реестра Windows, который определяет список программ стартующих при включении или перезагрузке компьютера. После этого Ygkz вирус пытается установить сетевое соединение со своим командным сервером. На сервер вирус передает информацию о зараженном компьютере, а с него получает ключ шифрования. Кроме того командный сервер может передать вирусу дополнительные команды и модули, которые будут выполнены на компьютере жертвы.

Если обмен данными с командным сервером прошел успешно, то вирус использует полученный ключ шифрования (online key). Этот ключ уникален для каждого зараженного компьютера. Если Ygkz не смог установить соединение со своим сервером, то для шифрования файлов будет использоваться фиксированный ключ (offline key). Этот ключ одинаков для всех зараженных компьютеров, что дает возможность расшифровать пораженные вирусом файлы (в некоторых случаях).

Ygkz вирус способен зашифровать все файлы на компьютере жертве, в независимости от того где они находятся. Файлы находящиеся на внутренних дисках компьютера, подключенных внешних устройствах и облачных хранилищах могут быть зашифрованы. Для вируса не важен тип файла и его содержимое, любой файл может быть зашифрован. Единственное, вирус не зашифровывает файлы находящиеся в системных каталогах Windows, а так же файлы с именем _readme.txt.

Каждый зашифрованный файл будет переименован. Вирус добавляет в конце имени зашифрованных файлов уникальный идентификатор, в данном случае расширение .ygkz. В корне каждого диска, а так же в некоторых других каталогах, вирус создаёт файл с именем «_readme.txt». Этот файл — требование выкупа. Пример содержимого этого файла приведен ниже:

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

https://we.tl/t-neB7tZSBy8

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that’s price for you is $490.

Please note that you’ll never restore your data without payment.

Check your e-mail «Spam» or «Junk» folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

helpteam@mail.chReserve e-mail address to contact us:

helpmanager@mail.chYour personal ID:

ПЕРЕВОД на русский, используя автоматический переводчик:

ВНИМАНИЕ!

Не волнуйтесь, вы можете вернуть все свои файлы!

Все ваши файлы, такие как изображения, базы данных, документы и другие важные файлы, зашифрованы с помощью самого надежного шифрования и уникального ключа.

Единственный способ восстановить файлы — это приобрести для вас инструмент дешифрования и уникальный ключ.

Это программное обеспечение расшифрует все ваши зашифрованные файлы.

Какие гарантии у вас есть?

Вы можете отправить один из своих зашифрованных файлов со своего компьютера, и мы расшифруем его бесплатно.

Но мы можем бесплатно расшифровать только 1 файл. Файл не должен содержать ценной информации.

Вы можете получить и посмотреть видеообзор инструмента дешифрования:

https://we.tl/t-neB7tZSBy8

Стоимость закрытого ключа и программного обеспечения для дешифрования составляет 980 долларов.

Скидка 50% доступна, если вы обратитесь к нам в первые 72 часа, цена для вас 490 долларов.

Обратите внимание, что вы никогда не восстановите свои данные без оплаты.

Проверьте свою электронную почту в папке «Спам» или «Нежелательная почта», если вы не получаете ответа более 6 часов.Чтобы получить эту программу, вам необходимо написать на нашу электронную почту:

helpteam@mail.chЗарезервируйте адрес электронной почты, чтобы связаться с нами:

helpmanager@mail.ch

Авторы вируса сообщают что файлы жертвы зашифрованы и единственный способ их расшифровать — это купить ключ и расшифровщик, то есть заплатить выкуп. Злоумышленники требуют 980 долларов, если жертва согласна оплатить выкуп в течении 72 часов, то размер выкупа снижается до 490 долларов. Преступники предлагают расшифровать один файл бесплатно и таким образом подтвердить возможно того, что жертва может вернуть все свои файлы. Конечно успешная расшифровка одного файла не дает гарантии того, что после полной оплаты выкупа, жертва получит ключ и дешифратор.

Краткое описание

| Type | Вирус-вымогатель, Вирус-шифровальщик, Ransomware |

| Название | Ygkz, Ygkz вирус |

| Расширение зашифрованных файлов | .ygkz |

| Размер выкупа | $490, $980 |

| Контактные данные авторов вируса | helpmanager@mail.chб helpmanager@mail.ch |

| Способ распространения | Кряки, рекламное ПО, торренты, генераторы ключей, активарторы платных программ |

| Как удалить Ygkz | Инструкция по удалению Ygkz вируса |

| Как расшифровать .ygkz файлы | Бесплатный Ygkz расшифровщик |

Мой компьютер заражён Ygkz вирусом-шифровальщиком?

Определить заражён компьютер или нет вирусом Ygkz довольно легко. Обратите внимание на то, что все ваши персональные файлы, таких как документы, фотографии, музыка и т.д. нормально открываются в соответствующих программах. Если, например при открытии документа, Windows сообщает о том, что файл неизвестного типа, то вероятнее всего документ зашифрован, а компьютер заражён. Конечно же, наличие файлов с расширением .ygkz и файлов с именем _readme.txt, так же является 100% признаком заражения.

Как удалить Ygkz вирус

Первое что нужно сделать, когда вы обнаружили что ваш компьютер заражен вирусом-шифровальщиком — это отключить компьютер от компьютерной сети. После этого вам нужно найти и удалить Ygkz вирус, так как это вредоносное ПО может запуститься заново и зашифровать все восстановленные файлы, а так же вновь созданные и не зашифрованные файлы находящиеся на подключаемых к зараженному компьютеру дисках. Для удаления вируса мы рекомендуем использовать бесплатные программы, например Kaspersky Virus Removal Tool и Malwarebytes Anti-malware. Эти программы способны обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

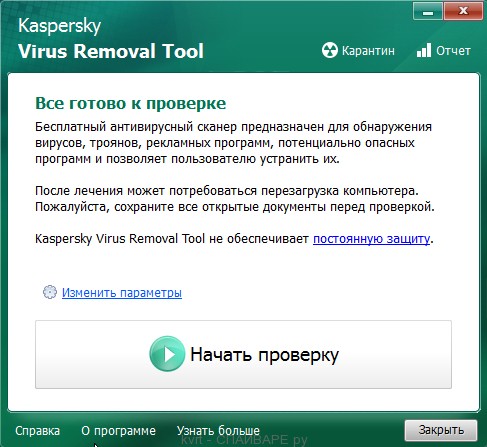

Удалить Ygkz вирус-шифровальщик с помощью Kaspersky Virus Removal Tool

Скачайте программу Kaspersky Virus Removal Tool используя нижеследующую ссылку.

Скачано 41317 раз(а)

Автор: Kaspersky® lab

Категория: Безопасность

Дата обновления: 20 сентября, 2019

После окончания загрузки запустите скачанный файл.

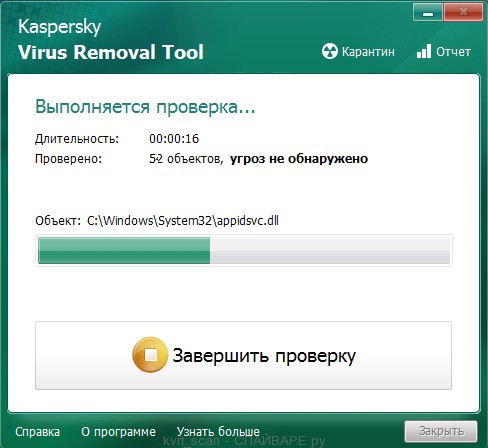

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

Удалить Ygkz вирус используя Malwarebytes Anti-malware

Используйте ссылку приведенную ниже, чтобы скачать Malwarebytes. Чтобы не искать файлы, сохраните его на ваш Рабочий стол.

Скачано 421292 раз(а)

Версия: 4.3

Автор: Malwarebytes

Категория: Безопасность

Дата обновления: 22 декабря, 2020

Когда загрузка файла завершиться, запустите его.

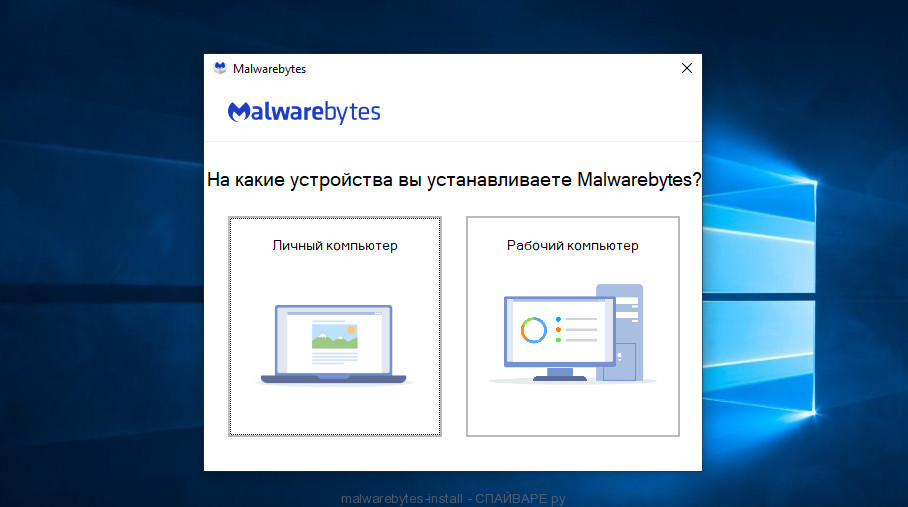

Тип установки Malwarebytes

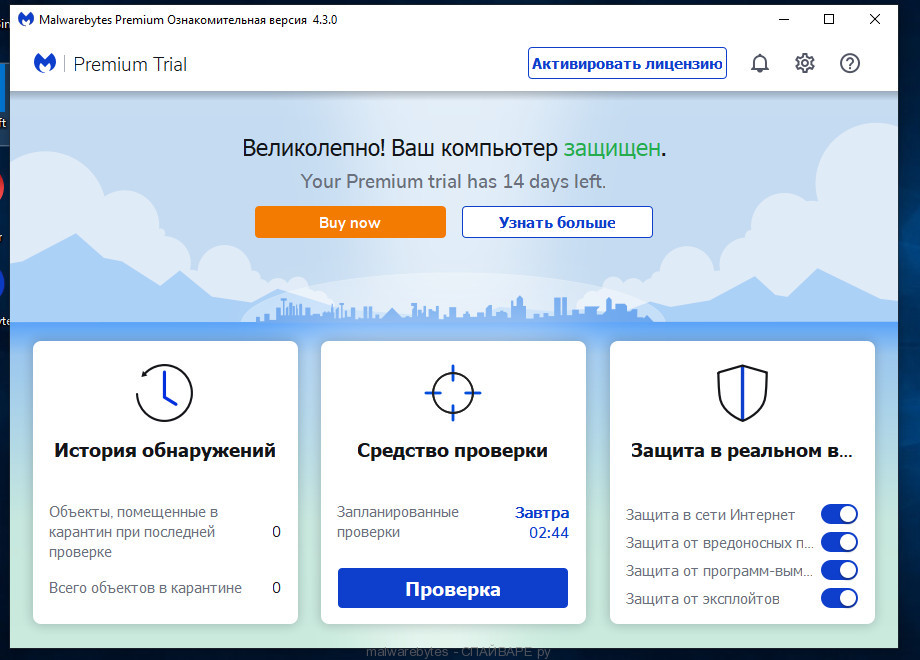

Выберите «Личный компьютер» на этом этапе, а далее просто следуйте указаниям программы. Мы рекомендуем не делать никаких изменений в стандартные настройки. Когда установка завершится, перед вами откроется главное окно. Его пример приведен ниже.

Malwarebytes — главное окно

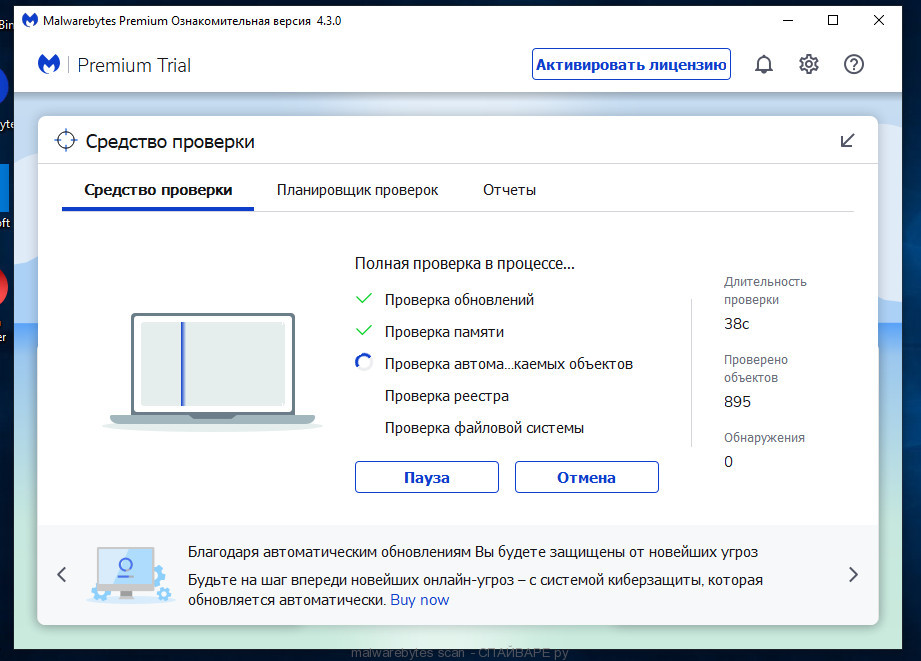

Чтобы найти все компоненты Ygkz вируса, нажмите кнопку Проверка. Malwarebytes сначала проверит наличие обновлений, в случае их наличия скачает и установит на компьютер. Далее начнется проверка всех важных систем компьютера. Программа проверит память, автоматически запускаемые программы, а так-же важные разделы жесткого диска.

Malwarebytes сканирование компьютера, поиск Ygkz вируса

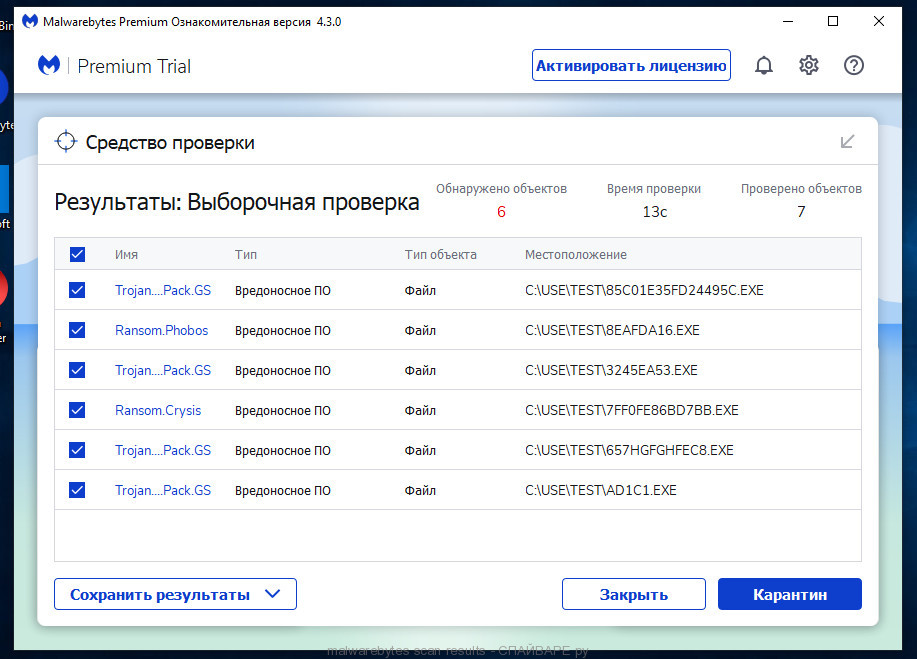

Когда проверка компьтера завершится, программа Malwarebytes покажет список вредоносных объектов найденных на компьютере. Рекомендуется удалить их все.

Malwarebytes — результаты сканирования

Чтобы удалить все опасные файлы и найденные компоненты Ygkz вируса, нажмите кнопку Карантин. Во время удаления вредоносных файлов, Malwarebytes может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да. После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как расшифровать .ygkz файлы?

Все файлы с расширением .ygkz — зашифрованы. Если вы обнаружили такие файлы на своем компьютере, то не нужно паниковать! К счастью, существует бесплатный расшифровщик, который в некоторых случаях может расшифровать .Ygkz файлы. Даже если эта программа вам не поможет, то есть еще несколько не сложных способов, которые могут помочь восстановить содержимое зашифрованных файлов. Для расшифровки .ygkz файлов вам необходимо использовать программу, которая называется STOP (djvu) decryptor.

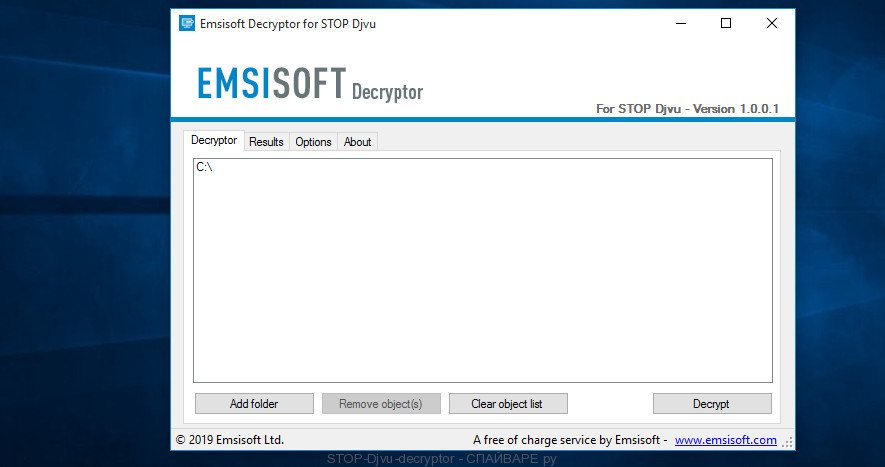

Как расшифровать .ygkz файлы, используя STOP (Djvu) расшифровщик

- Откройте страницу с описанием программы STOP (djvu) decryptor. Прокрутите страницу вниз до раздела «New Djvu ransomware». В этом разделе размещена ссылка на страницу разработчиков программы, зайдите на неё и скачайте файл decrypt_STOPDjvu.exe.

- Когда файл загрузиться, закройте все открытые окна и программы и откройте каталог, в который вы сохранили decrypt_STOPDjvu.exe.

- Запустить STOP (djvu) decryptor с правами администратора. Для этого кликните по файлу правой клавишей и выберите соответствующий пункт.

- В главном окне программы выберите каталог, который содержит зашифрованные файлы и нажмите кнопку Decrypt.

STOP (djvu) decryptor — это бесплатная программа, которая способна расшифровать .ygkz файлы, только если они были зашифрованны с использованием так называемых OFFLINE ключей, которые были определены компанией EmsiSoft. OFFLINE ключи — это ключи шифрования, которые вирус использует в случаях, когда компьютер, который был заражен, не имеет подключения к Интернету, или сервер злоумышленников был не доступен для соединения. Если STOP (Djvu) расшифровщик пропускает зашифрованные файлы, не расшифровывая их, то у вас всё равно остается шанс восстановить содержимое ваших файлов. Для этого используйте шаги, которые приведены ниже.

Как восстановить файлы зашифрованные вирусом Ygkz

Не смотря на то, что расшифровать .ygkz файлы без ключа невозможно, у вас есть возможность восстановить ваши файлы. Ниже в этой статье мы приведем несколько способов, пожалуйста попробуйте их. Возможно один из них позволит вам полностью восстановить .ygkz файлы, а точнее вернуть их в исходное состояние, к тому состоянию, которое было до их зашифровывания.

На этом этапе хочу подчеркнуть, перед тем как восстанавливать файлы, вам необходимо обязательно проверить ваш компьютер на наличие вирусов, найти и удалить вредоносное ПО, которое зашифровало ваши файлы. Единственная возможность пропустить этот шаг — это достать диск с зашифрованными файлами и подключить его к другому компьютеру, после чего использовать его для восстановления ваших файлов. Внимание, используя диск на другом компьютере, есть небольшая вероятность того, что вы случайно заразите тот компьютер этим вирусом.

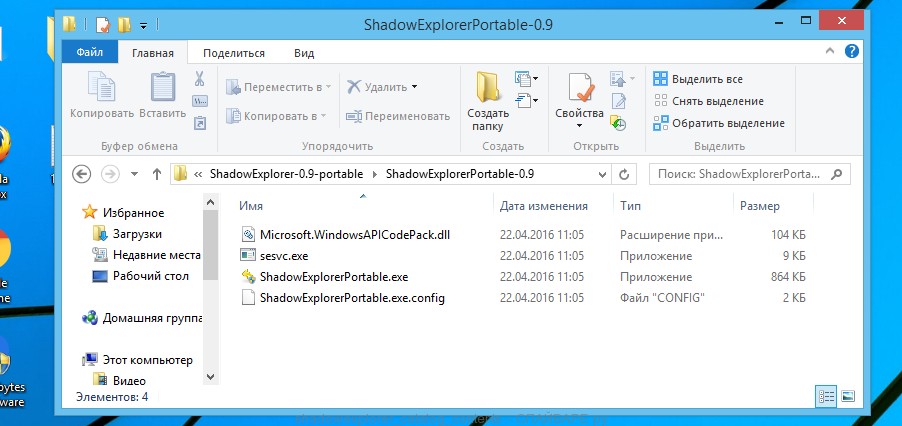

Восстановить зашифрованные файлы используя ShadowExplorer

Чтобы восстановить документы, фотографии, базы данных и другие важные файлы, то есть практически «расшифровать .ygkz файлы без ключа», мы в первую очередь рекомендуем воспользовать бесплатной программой, которая назвается ShadowExplorer. Если вы ещё не сталкивались с этой программой, то вот некоторая информация о ней. ShadowExplorer — это небольшая по размерам утилита, которая позволит вам легко получить доступ к копиям файлов, которые создаются автоматически стандартной функцией ОС, называющейся Windows Previous Versions.

Скачайте программу используя ссылку, которую вы можете найти ниже. Мы рекомендуем вам сохранить скачанный файл на ваш Рабочий стол, так вы легко найдете его после того, как загрузка будет завершена.

Скачано 68203 раз(а)

Версия: 0.9

Автор: ShadowExplorer.com

Категория: Безопасность

Дата обновления: 26 января, 2016

Когда загрузка программы завершится, вы увидите файл с именем ShadowExplorer-0.9-portable.zip. Утилита находится в архиве, поэтому вам нужно перед запуском программы, распаковать архив. Правой клавишей мыши кликните по этому файлу и выберите пункт называющийся Извлечь все. Теперь откройте папку ShadowExplorerPortable.

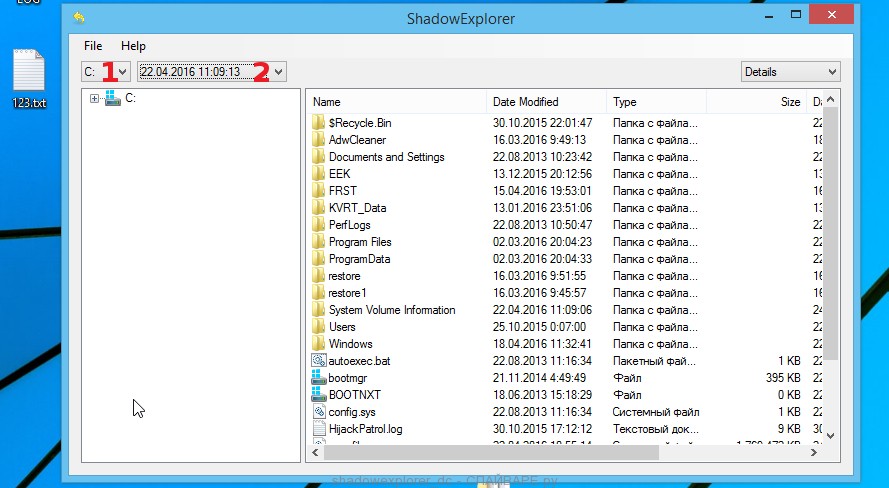

В списке файлов найдите программу ShadowExplorerPortable и запустите её. Перед вами откроется главное окно программы, как на ниже следующем примере.

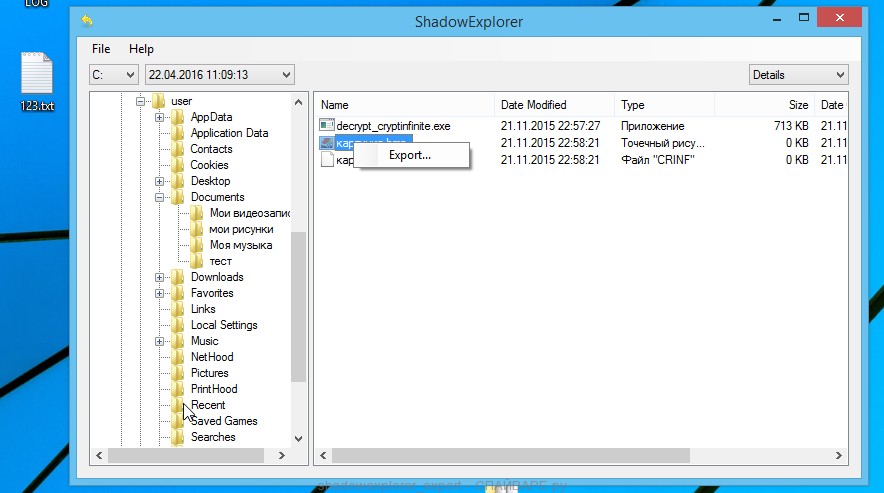

Главное окно делиться на две части — левую и правую, которые соответсвенно обозначены цифрами 1 и 2. В левой части окна выберите диск на котором находятся зашифрованные файл и дату, ближайшую к моменту, когда вирус атаковал ваш компьютер, зашифровал файлы и изменил их расширение на .ygkz. В правой части окна выберите файл, который хотите восстановить, после чего кликните правой клавишей мыши по нему.

Перед вами откроется небольшое всплывающее меню, в нем выберите пункт Export. В следующем окне выберите каталог, куда будут сохраннны восстановленные файлы.

Что ещё хочется сказать о процессе восстановления зашифрованных файлов с помощью программы ShadowExplorer. К сожалению, очень часто вирусы отключают функцию Windows Previous Versions, и удаляют все сохраненные копии файлов. Поэтому, после запуска программы, вы можете столкнуться с тем, что восстановить файлы невозможно. В этом случае используйте другой способ восстановления зашифрованных .ygkz файлов, который приведен ниже.

Восстановить зашифрованные файлы используя PhotoRec

Ещё одним из способов восстановления зашифрованных .ygkz файлов является возможность использования утилит предназначенных для поиска и восстановления случайно удаленных и потерянных данных. Мы рекомендуем вам использовать бесплатную программу PhotoRec. Она является одной из самых лучших, и уже неоднократно помогала читателям нашего сайта восстановить зашифрованные файлы в казалось бы абсолютно безвыходной ситуации.

Перед тем как использовать программу, вам необходимо скачать её. Используйте ссылку, которая размещена ниже.

Скачано 54900 раз(а)

Автор: CGSecurity

Категория: Безопасность

Дата обновления: 19 марта, 2016

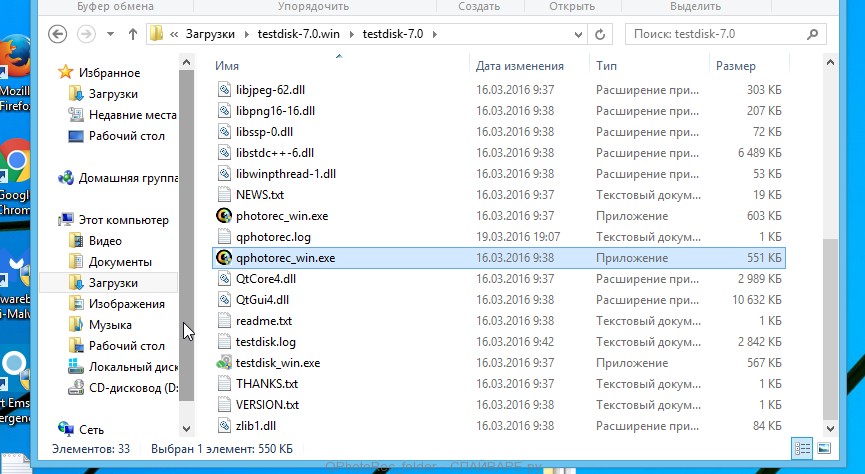

Когда вы скачаете файл, то в папке где вы сохранили его вы увидите файл с именем testdisk-7.0.win_.zip. Программа PhotoRec находится в архиве, поэтому перед использованием, её необходимо разархивировать. Кликните правой клавишей мыши по файлу и выберите пункт, который называется Извлечь все. Откройте папку с названием testdisk-7.0, вы увидите список файлов, похожий на тот, что приведен ниже.

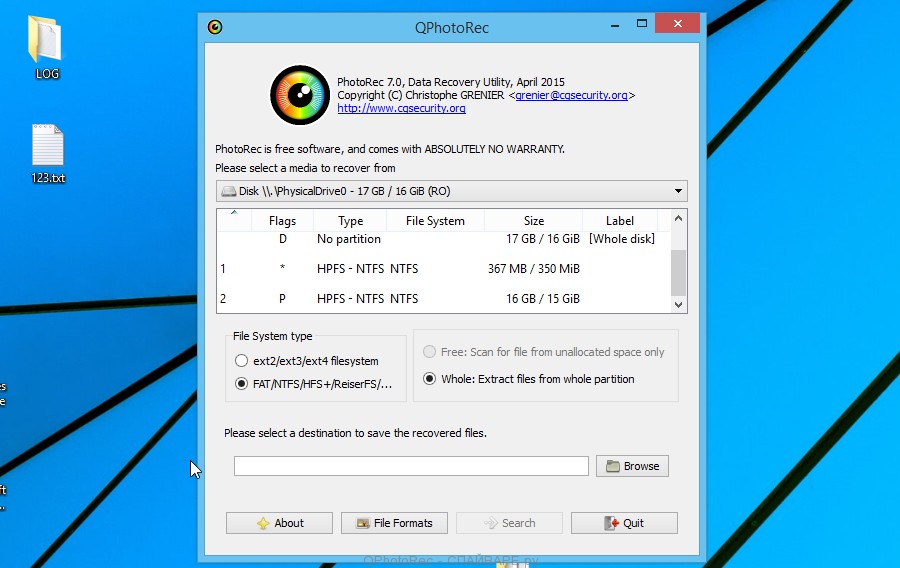

В содержимом открывшегося каталога найдите файл с именем QPhotoRec_Win и запустите его. Вам будет показано окно аналогичное тому, что приведено на ниже следующем рисунке. Это главное окно программы.

Здесь вам нужно выбрать физический диск и раздел диска (имя диска), где находятся зашифрованные файлы. Обратите внимание, что в разделе ‘File System Type’, должен быть выбран пункт Fat/NTFS. Затем выберите папку, куда будут записываться восстановленные файлы. Мы рекомендуем использовать раздел или диск, который не содержит зашифрованных файлов. Лучше использовать внешний носитель. Это очень важно. Так как программа восстанавливает файлы, которые были удалены ОС, то если вы будет их восстанавливать на тот же диск, на котором вы их пытаетесь найти, то может произойти ситуация, когда ОС, просто физически перезапишет их, и восстановить такие файлы больше не удастся.

Далее, в нижней части окна, нажмите кнопку File Formats.

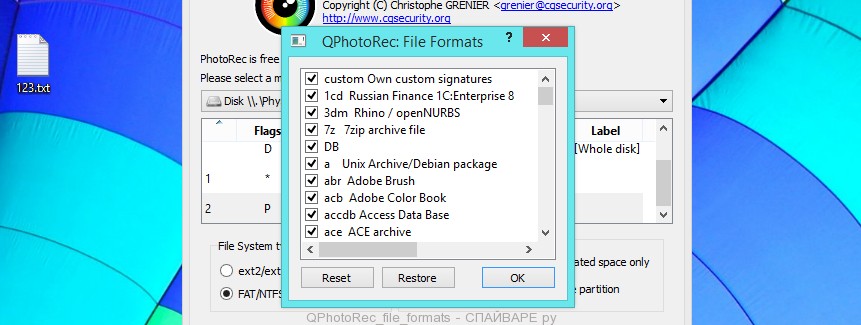

Откроется небольшое окно, в котором перечислены типы файлов, которые программа может находить и восстанавливать. Оставьте выделенными только те типы файлов, которые вам нужно восстановить. Например, если нужно восстановить картинки формата jpg, то выберите тип файлов jpg. Определившись с тем, какие файлы восстанавливать, нажмите кнопку ОК.

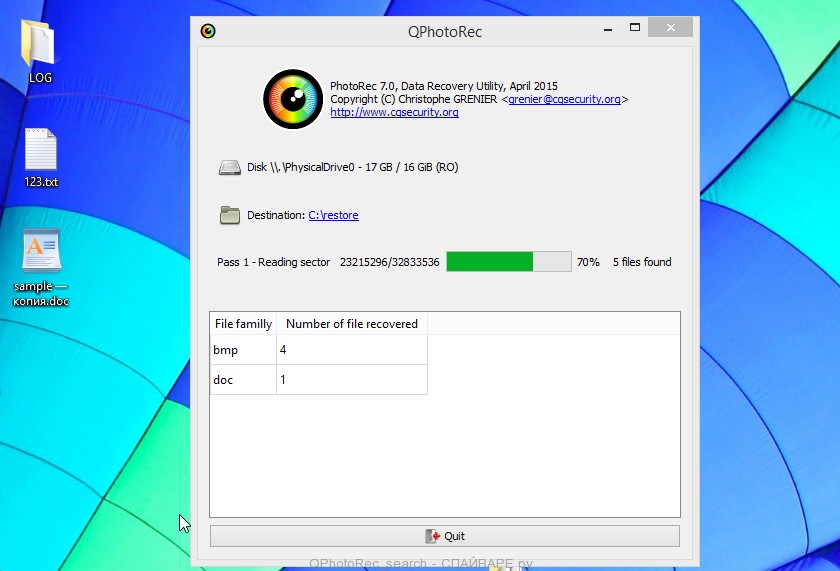

Выполнив шаги перечисленные выше, вы сделали все настройки, необходимые для поиска и восстановления зашифрованных файлов. Осталось только кликнуть по кнопке Search. Процесс поиска и восстановления файлов может длиться очень долго, обязательно не выключайте компьютер и не перезагружайте его. В ходе этого процесса, программа будет показывать текущее место поиска (сектор диска), сколько и каких файлов было найдено и восстановлено.

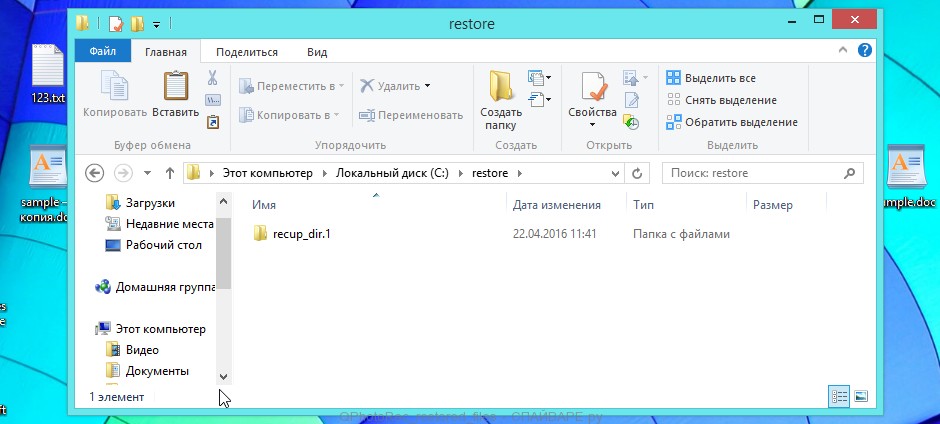

Когда процесс восстановления файлов будет завершен, нажмите кнопку Quit. После чего откройте каталог, который вы ранее выбрали как место куда будут записаны восстановленные файлы.

Здесь вы увидите один или несколько каталогов с именем recup_dir (recup_dir.1, recup_dir.2, recup_dir.3 и тд). Проверьте эти каталоги, чтобы найти нужные вам файлы. Имя файла может быть не восстановлено, поэтому чтобы найти нужное вам, используйте сортировку файлов, а так же стандартный поиск ОС по содержимому файлов.

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика Ygkz. Мы надеемся что вам удалось восстановить зашифрованные файлы. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.