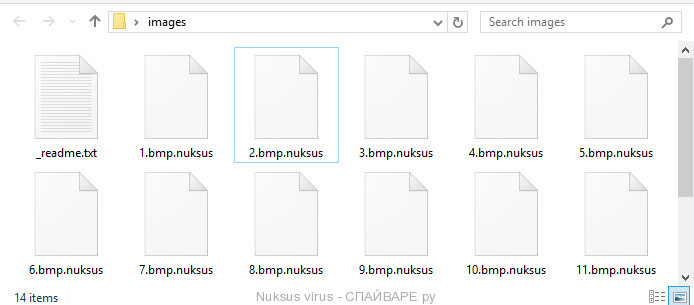

Если ваши файлы перестали открываться, в конце их имени появилось .nuksus, значит ваш компьютер заражён вирусом шифровальщиком. При попадании на компьютер, эта вредоносная программа шифрует все персональные файлы, используя очень сильную гибридную систему шифрования. После того как файл зашифрован, его расширение изменяется на nuksus.

зашифрованные .nuksus файлы

Как и ранее, цель вируса Nuksus заставить пользователей купить программу и ключ, необходимые для расшифровки собственных файлов. Вирус требует оплатить выкуп биткоинами. Если пользователь заплатит выкуп в течении 72 часов, то ему обещают скидку 50%.

- Что такое вирус-шифровальщик Nuksus ?

- Мой компьютер заражён вирусом-шифровальщиком Nuksus ?

- Как удалить вирус-шифровальщик Nuksus ?

- Как расшифровать файлы зашифрованные вирусом Nuksus?

- Как восстановить файлы зашифрованные вирусом Nuksus ?

- Как предотвратить заражение компьютера вирусом-шифровальщиком Nuksus ?

Что такое вирус-шифровальщик Nuksus

Nuksus вирус — это вредоносная программа, которая может поражать современные версии операционных систем семейства Windows, такие как Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Этот вирус использует гибридный режим шифрования, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик Nuksus использует системные каталоги для хранения собственных файлов. Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Этот вымогатель использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Могут быть зашифрованы практически все виды файлов, включая такие распространенные как:

.icxs, .fsh, .vpp_pc, .rgss3a, .jpeg, .sav, .7z, .wmf, .wp7, .wma, .0, .xll, .mcmeta, .x3d, .pptm, .cdr, .lvl, .3ds, .itdb, .wotreplay, .mrwref, .cas, .sql, .dwg, .wri, .syncdb, wallet, .ptx, .snx, .odm, .p7b, .desc, .jpe, .arw, .py, .mlx, .odc, .xls, .cfr, .wpd, .wn, .bkf, .w3x, .ltx, .wp6, .bc6, .menu, .forge, .sie, .wp5, .dcr, .xld, .rofl, .cr2, .vcf, .crt, .wav, .layout, .xbplate, .mdf, .fos, .der, .xwp, .p12, .zdb, .mddata, .ai, .kdc, .css, .gdb, .mdbackup, .wpa, .xpm, .sis, .raw, .xlk, .hkdb, .svg, .qdf, .raf, .odp, .vfs0, .ibank, .esm, .sidd, .bay, .wp, .sum, .x3f, .xml, .dxg, .hvpl, .ztmp, .xyp, .dng, .z, .wpl, .big, .xbdoc, .p7c, .js, .bar, .hkx, .pem, .apk, .x, .dba, .zw, .xlsm, .wmd, .odb, .wbc, .zif, .mdb, .webdoc, .tor, .eps, .bkp, .yml, .doc, .yal, .pfx, .wmv, .m4a, .xlsm, .rim, .iwd, .wma, .xdl, .wpt, .rwl, .epk, .zdc, .nrw, .zip, .re4, .wmv, .das, .wsc, .docm, .wb2, .zip, .3fr, .asset, .ws, .m2, .orf, .xmmap, .mpqge, .mef, .ods, .wbm, .wpg, .zi, .itm, .wbz, .srf, .wbd, .map, .itl, .litemod, .hplg, .fpk, .kdb, .wsd, .wcf, .webp, .xlgc, .ysp, .blob, .wpd, .d3dbsp, .m3u, .t12, .wmo, .pak, .wpe, .xls, .wire, .gho, .bik, .txt, .ncf, .avi, .pdf, .bc7, .xyw, .1st, .xlsx, .xar, .xlsb, .ybk, .wbk, .xx, .wot, .xlsx, .qic, .vtf, .xmind, .t13, .ppt, .wps, .2bp, .db0, .csv, .jpg, .z3d, .wm, .dazip, .xxx, .psd, .dbf, .upk, .kf, .wps, .1, .docx, .wgz, .dmp, .ntl, .psk, .lbf, .pst, .vdf, .crw, .sid, .sr2, .xy3, .pef, .zabw, .png, .srw, .rtf, .vpk, .wdp, .sidn, .tax, .xf, .odt, .mov, .pkpass, .wdb, .pptx, .sb

После того как файл зашифрован его расширение изменяется на .nuksus. Затем вирус создаёт файлы с именем _readme.txt. Этот файл содержит инструкцию по расшифровке зашифрованных файлов. Пример такой инструкции:

ATTENTION!

Don’t worry, you can return all your files!

All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

https://we.tl/t-Hy0BJyOtwx

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that’s price for you is $490.

Please note that you’ll never restore your data without payment.

Check your e-mail «Spam» or «Junk» folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

gorentos@bitmessage.chReserve e-mail address to contact us:

gorentos2@firemail.ccYour personal ID:

Вирус-шифровальщик Nuksus активно использует тактику запугивания. Он пытается таким образом заставить пользователя зараженного компьютера, не раздумывая, оплатить выкуп, для попытки вернуть свои файлы.

Мой компьютер заражён вирусом-шифровальщиком Nuksus?

Определить заражён компьютер или нет вирусом Nuksus довольно легко. Обратите внимание на то, что все ваши персональные файлы, таких как документы, фотографии, музыка и т.д. нормально открываются в соответствующих программах. Если, например при открытии документа, Word сообщает, что файл неизвестного типа, то вероятнее всего документ зашифрован, а компьютер заражён. Конечно же, появление на диске файлов с именем _readme.txt и инструкцией по-расшифровке, так же является признаком заражения.

Если вы подозреваете, что открыли письмо зараженное вирусом вымогателем, но симптомов заражения пока нет, то не выключайте и не перезагружайте компьютер. Первым делом отключите Интернет! После чего выполните шаги описанные в этой инструкции, раздел Как удалить Вирус-шифровальщик Nuksus. Другой вариант, выключить компьютер, вытащить жёсткий диск и проверить его на другом компьютере.

Как удалить вирус-шифровальщик Nuksus ?

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

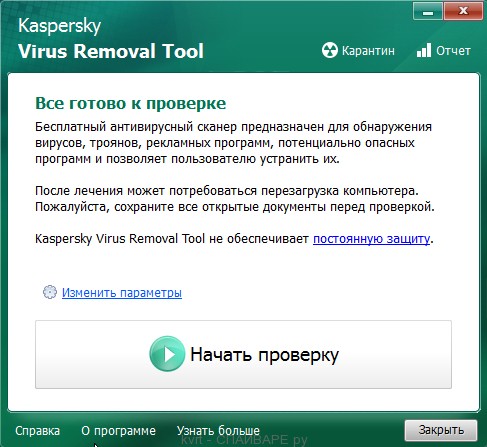

Удалить вирус-шифровальщик Nuksus с помощью Kaspersky Virus Removal Tool

Скачайте программу Kaspersky Virus Removal Tool. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

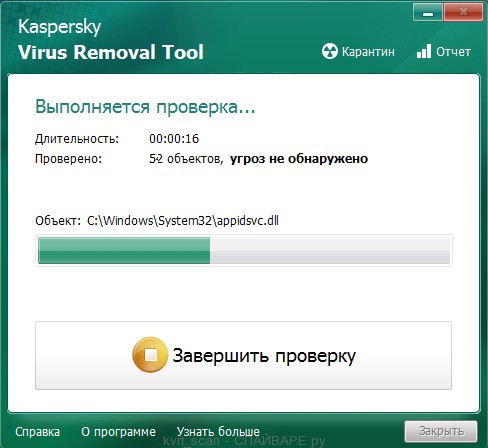

Дождитесь окончания этого процесса и удалите найденных зловредов.

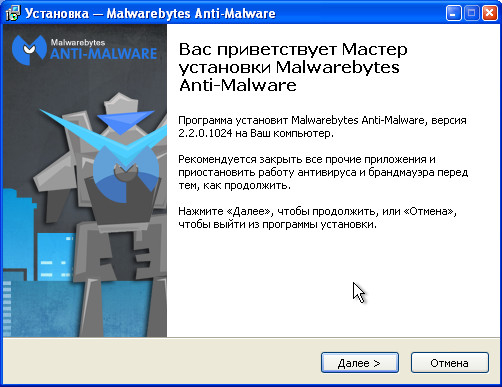

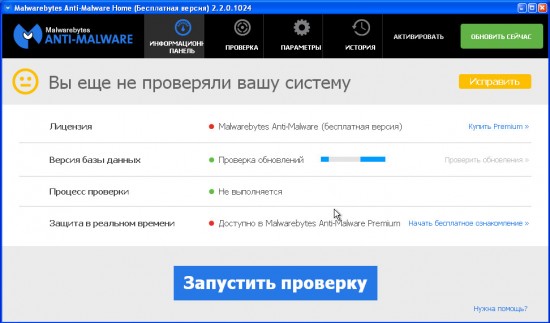

Удалить вирус-шифровальщик Nuksus с помощью Malwarebytes Anti-malware

Скачайте программу Malwarebytes Anti-malware. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

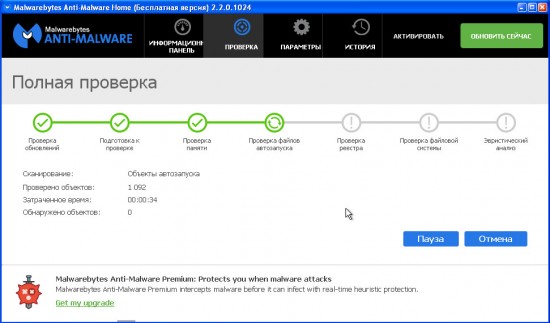

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

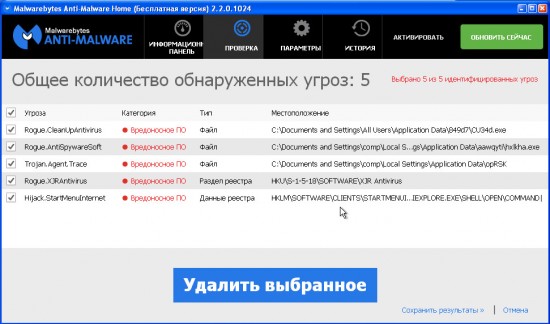

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как расшифровать файлы зашифрованные вирусом Nuksus ?

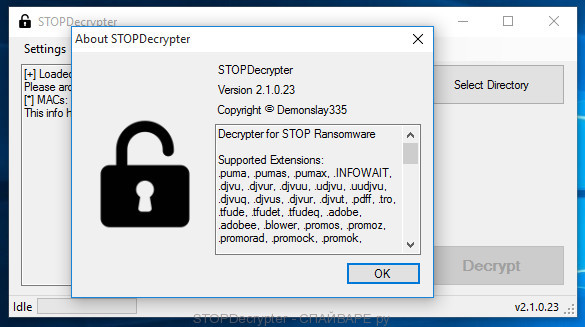

Если эта беда случилась, то не нужно паниковать! В некоторых случаях можно абсолютно бесплатно расшифровать все файлы. Michael Gillespie разработал бесплатную программу, которая называется STOPDecrypter. Она поможет вам разблокировать .Nuksus файлы, если они зашифрованны с использованием так называемых OFFLINE ключей, которые были определены Michael Gillespie. OFFLINE ключи — это ключи шифрования, которые Nuksus вирус использует в случаях, когда компьютер, который был заражен не имеет подключения к Интернету, или сервер злоумышленников был не доступен для соединения.

STOPDecrypter

Как уже было сказано, STOPDecrypter — это бесплатная программа, и это на данный момент — единственный способ расшифровать .Nuksus файлы не платя абсолютно ничего. Использовать эту программу очень просто.

- Скачайте программу STOPDecrypter используя следующую ссылку:

download.bleepingcomputer.com/demonslay335/STOPDecrypter.zip - Когда файл загрузиться, закройте все открытые окна и программы и откройте каталог, в который вы сохранили STOPDecrypter.

- Так как программа находится в zip архиве, то вам его нужно разархировать. Используйте стандартную функцию Windows, кликнув по файлу правой клавишей и выбрав в открывшемся меню нужную функцию.

- Когда процесс разъархивирования завершится, вам нужно запустить STOPDecrypter с правами администратора. Для этого кликните по файлу правой клавишей и выберите соотвествующий пункт.

- В главном окне программы выберите каталог, который содержит зашифрованные файлы и нажмите кнопку Decrypt.

Если STOPDecrypter не помог вам расшифровать .Nuksus files, то у вас есть шанс вернуть ваши файлы используя шаги, которые приведены ниже.

Как восстановить файлы зашифрованные вирусом Nuksus ?

В некоторых случая можно восстановить .Nuksus файлы зашифрованные вирусом-шифровальщиком . Попробуйте оба метода.

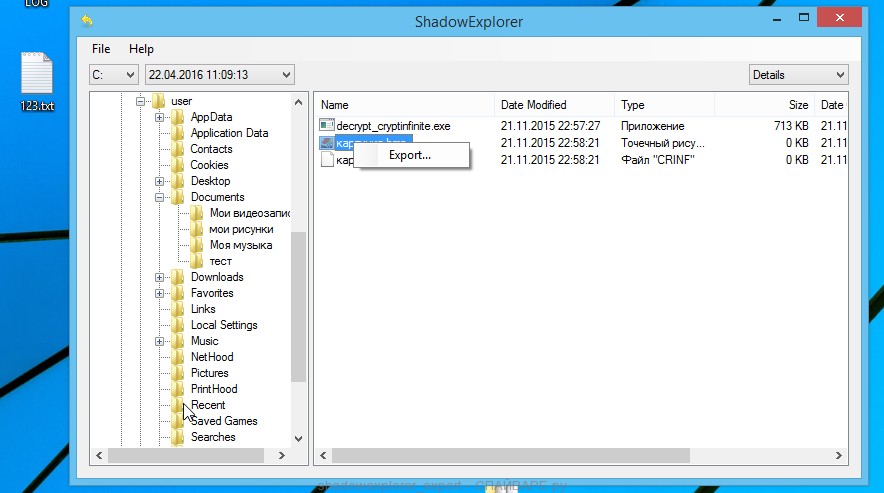

Восстановить .Nuksus файлы используя ShadowExplorer

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

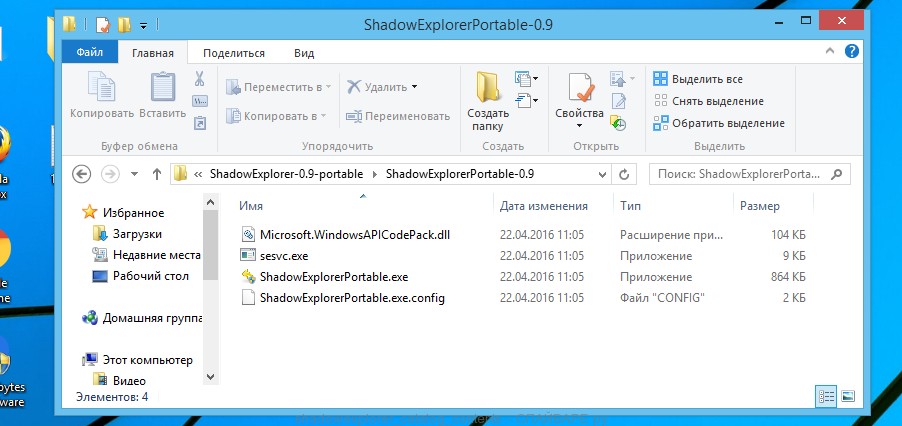

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

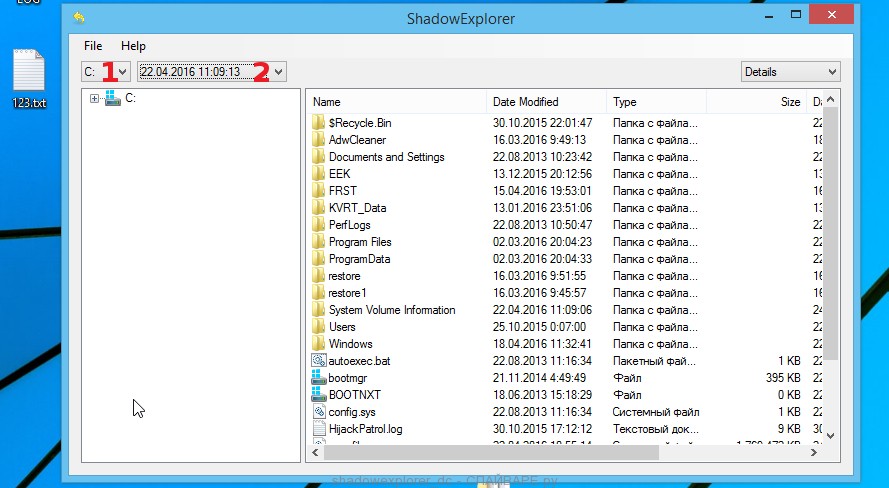

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

Восстановить .Nuksus файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

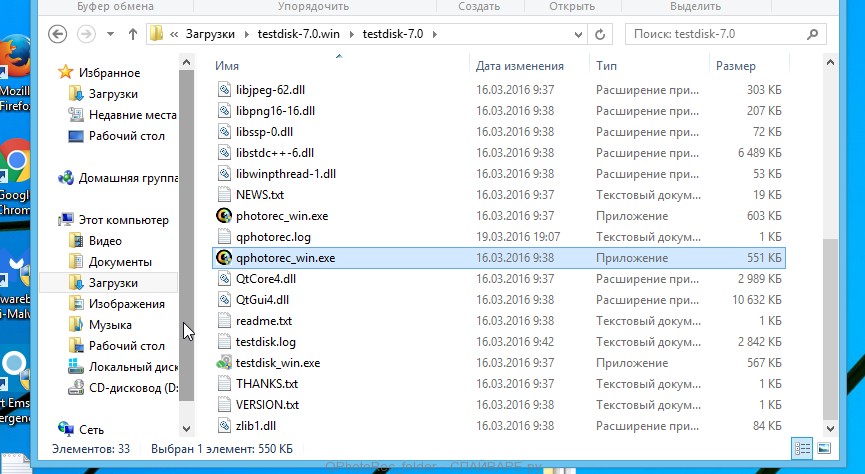

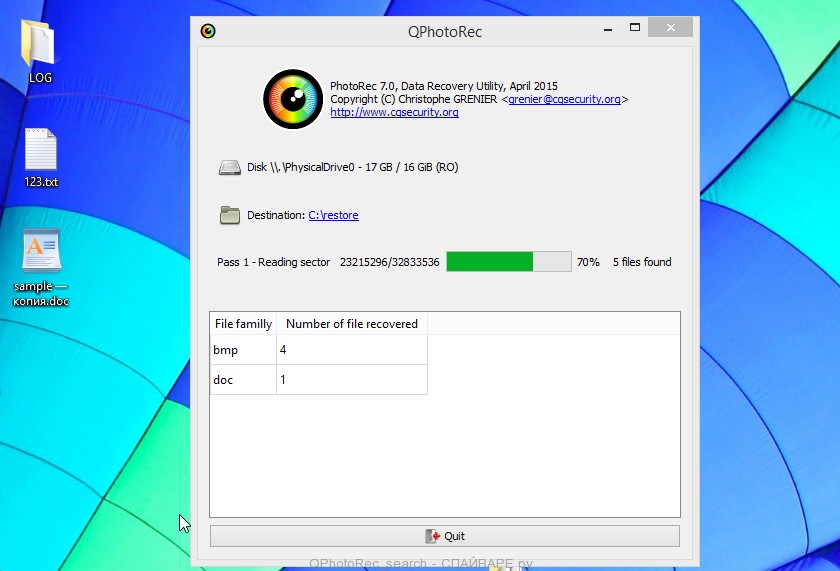

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

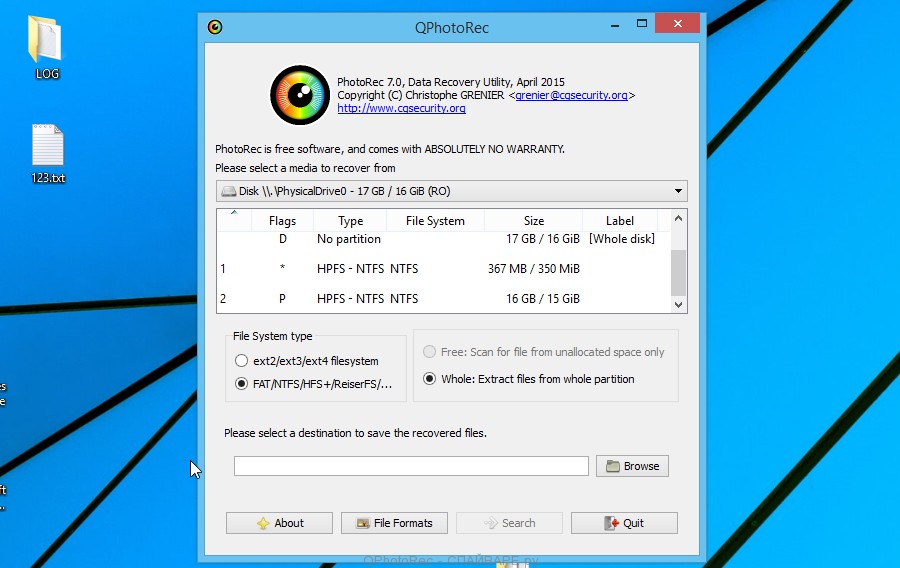

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

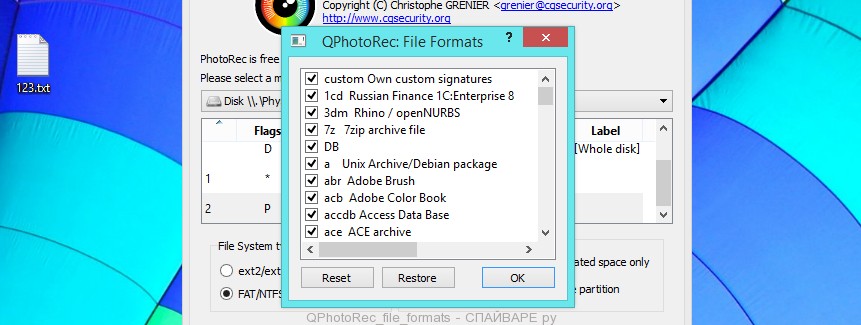

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

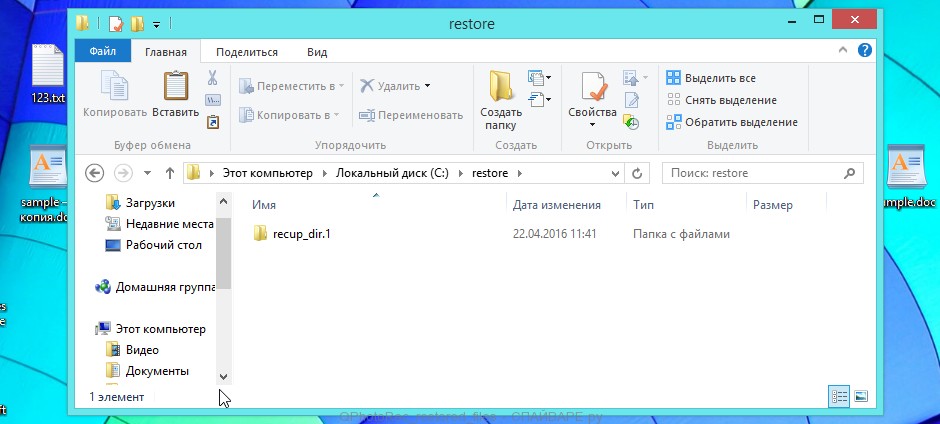

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Как предотвратить заражение компьютера вирусом-шифровальщиком Nuksus ?

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Поэтому если на вашем компьютере нет антивирусной программы, то обязательно её установите. Как её выбрать можете узнать прочитав эту статью.

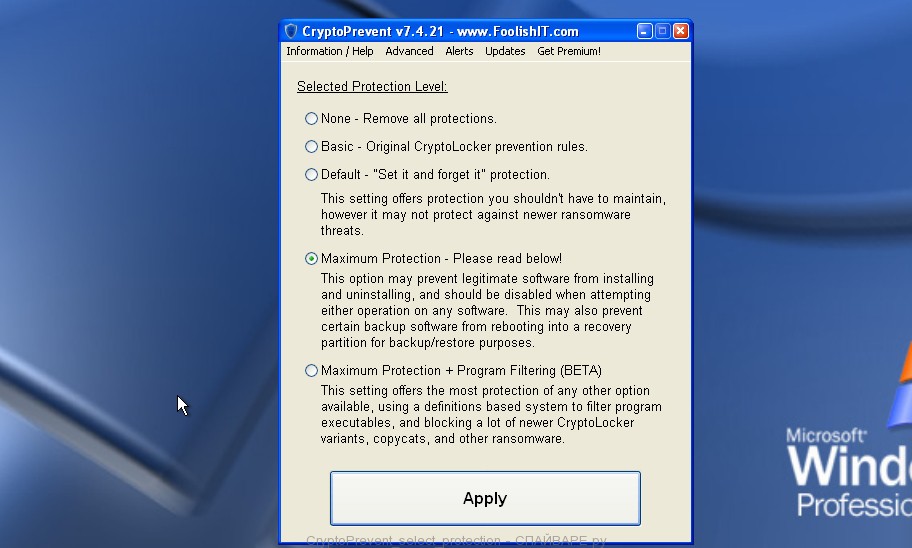

Более того, существуют и специализированные защитные программы. Например это CryptoPrevent.

Скачайте CryptoPrevent и запустите. Следуйте указаниям мастера установки. Когда инсталлирование программы завершиться, вам будет показано окно выбора уровня защиты, как показано на следующем примере.

Нажмите кнопку Apply для активации защиты. Подробнее о программе CryptoPrevent и как её использовать, вы можете узнать в этом обзоре, ссылка на который приведена ниже.

CryptoPrevent — Описание, Отзывы, Инструкция

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика Nuksus. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.